2018年07月07日(土) - 22:43 | カテゴリ:

雑談

今日、自宅サーバのメンテナンスで色々とアップグレードをやっていたのだが、

1台のサーバで原因不明のPHPセッションエラーが出た。

最初はミドルウェアのバージョン不具合を疑って切り戻したりしたのだが、

如何せん直らなかった。

そんな中、ログを目grepしていたら”/var/lib/php”でパーミッションエラーを発見。

該当箇所を見たらビンゴ!パーミッションが本来とは想定しない値になっていた。

という事で、値を修正してWebサーバを再起動したら普通に動き出した。

どうやら、ディストリ側のパッケージアップグレードが走った後、

デフォルトパーミッションとユーザが書き換わってしまうらしかった。

普通の環境なら発生しないと思うが、

作り込んでいる環境だとふとした時に発生するので備忘録とする (´・ω・`)

2018年06月30日(土) - 23:58 | カテゴリ:

雑談

前回参加したワンマンライブから2年余ーーー

途中バラードライブ等の開催はあったのだが、

都合が付けず参加する事が出来ていなかった。

そんな中、今回のライブ開催を知り毎回当たらないイ○プラスで何故かゲット出来たので、

前回と同じくKiccoさん好きのS氏と共に行ってきた。

ライブに行ったらコレだけは買う様にしているタオル。今回は青基調だった。

今回のライブセットリストはこちら。

ライブでKiccoさんが言っていた、登山をイメージしたセトリ。

その割には前半から飛ばすナンバーだった。

※ No17で、作曲家:水野大輔さん、ギター:吉田穣さんが登壇

※ No22~No24はアンコール

………

新・旧の有名曲をふんだんに盛り込んだ、中々のアップテンポセトリだった。

前半の山にAmazing sky、後半の山にアカリノアリカ、アンコールで情熱のウォブルと、

Kiccoさん楽曲の中でもトップレベルの曲が目白押しだった。

個人的には、この3曲を生で聴けただけでも大満足。

途中、スペシャルゲストで作曲家・ギター担当が出てきたりと、

中々にファンサービス溢れるワンマンライブだった。

ただ、今日のKiccoさんは喉の調子が悪く所処声が出づらかったり、

テンパって間違う箇所もあったが『Kiccoさんのライブだよ』の一言で皆満足出来たと思う。

どうやら、PSVita版タユタマ2のOP/EDも担当なさるとの事なので、

早めにデモOP見たりしつつCDの予約も行わなければ。

« 続きを隠す

2018年06月23日(土) - 21:25 | カテゴリ:

ゲーム

月末おエ○ゲの日に恋コロを購入した事もあり、

バナーキャンペーンに応募してブログの右枠に恋コロバナーを表示していた。

そのまま発売から過ぎる事1ヶ月―――

毎晩のメール確認をしていたら、ふと見慣れないアドレスからメールが届いていた。

意訳すると「恋コロ応援バナー&アイコンキャンペーンに当選しました」の文字が。

(;゚ Д゚)

(つ Д ⊂) ゴシゴシ

(;゚ Д゚) …!?

という事で、久々にエ○ゲバナーキャンペーンに当選して「ヒャッホウ~♪」と喜んでいる筆者。

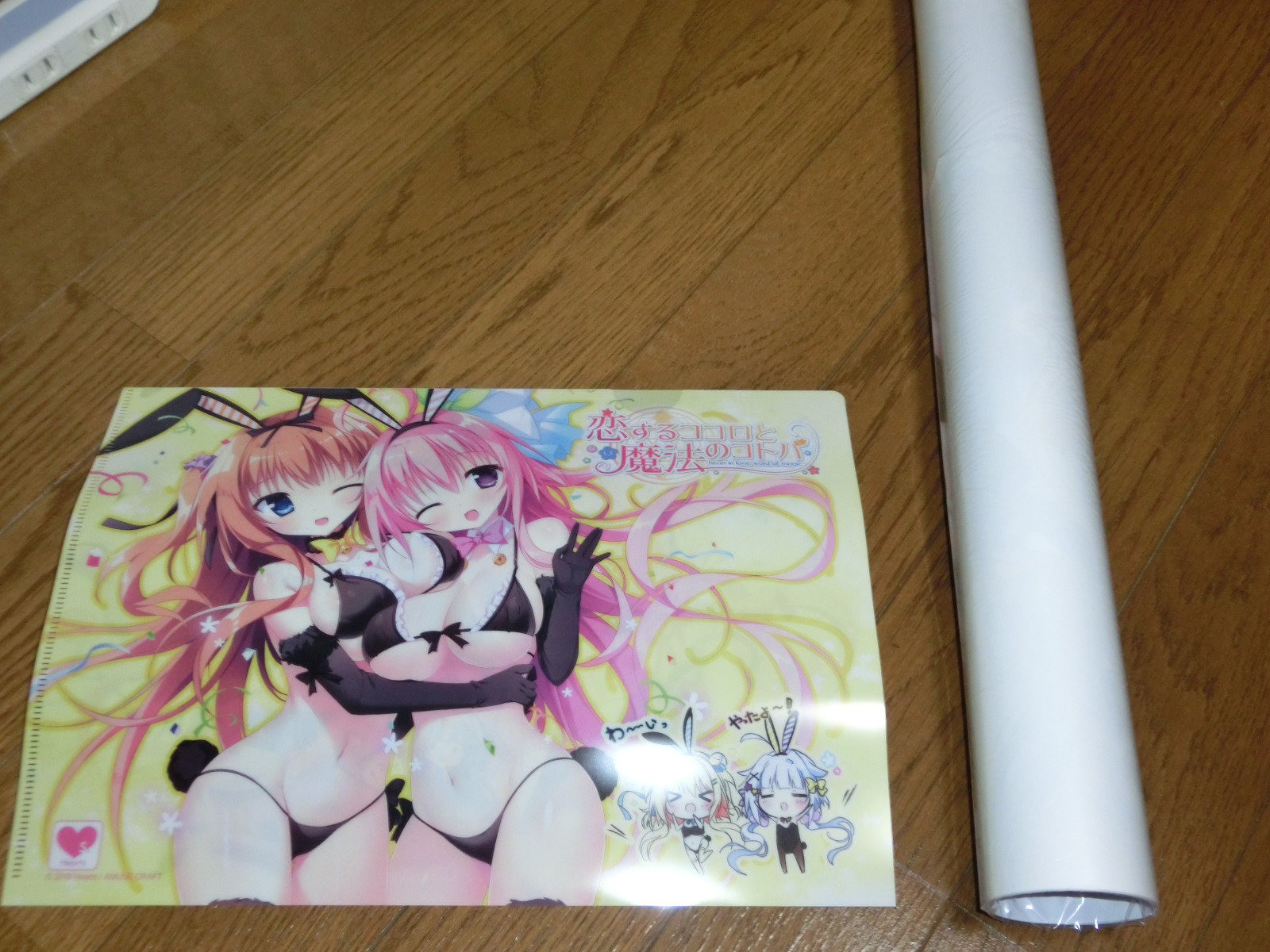

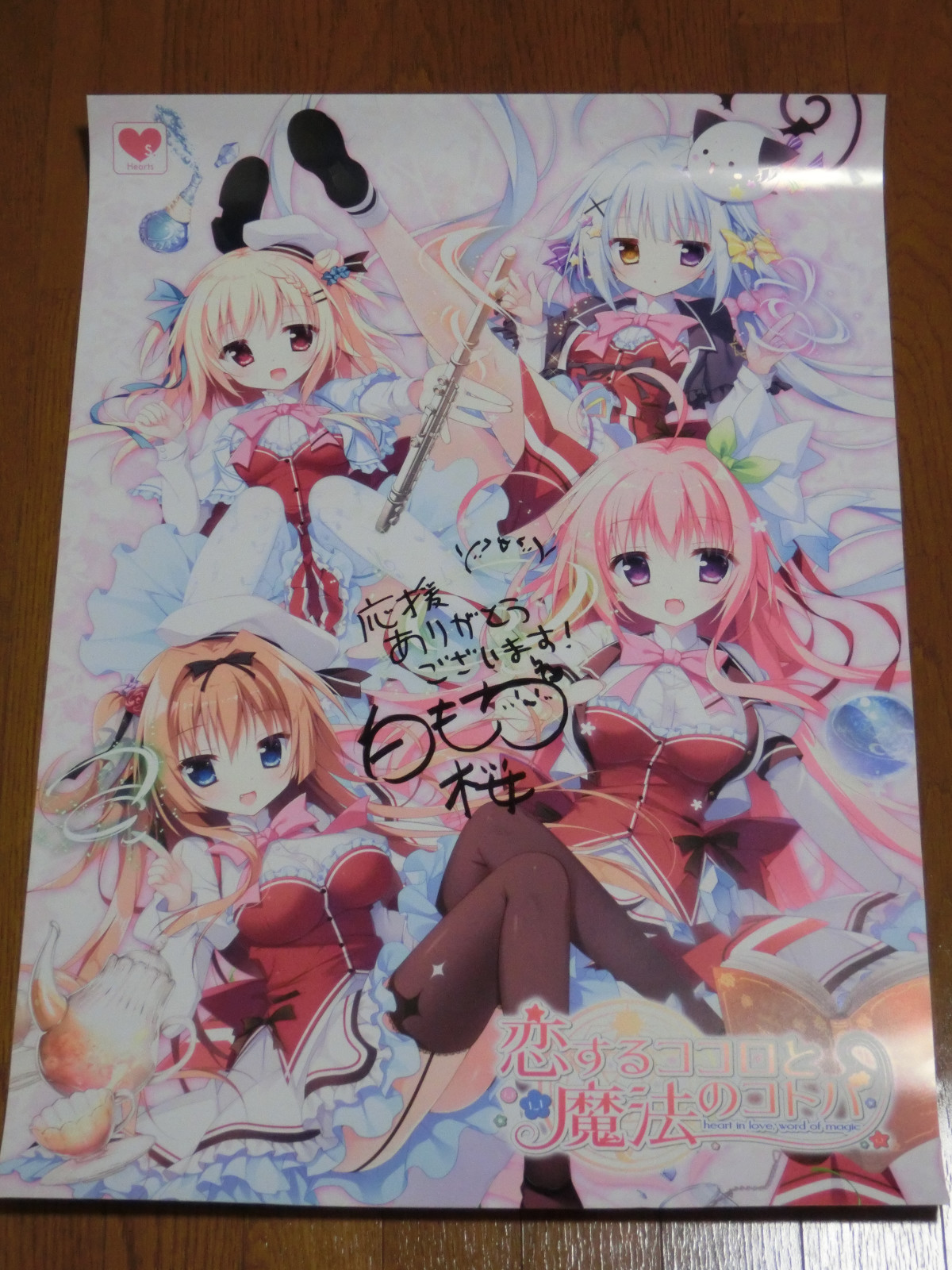

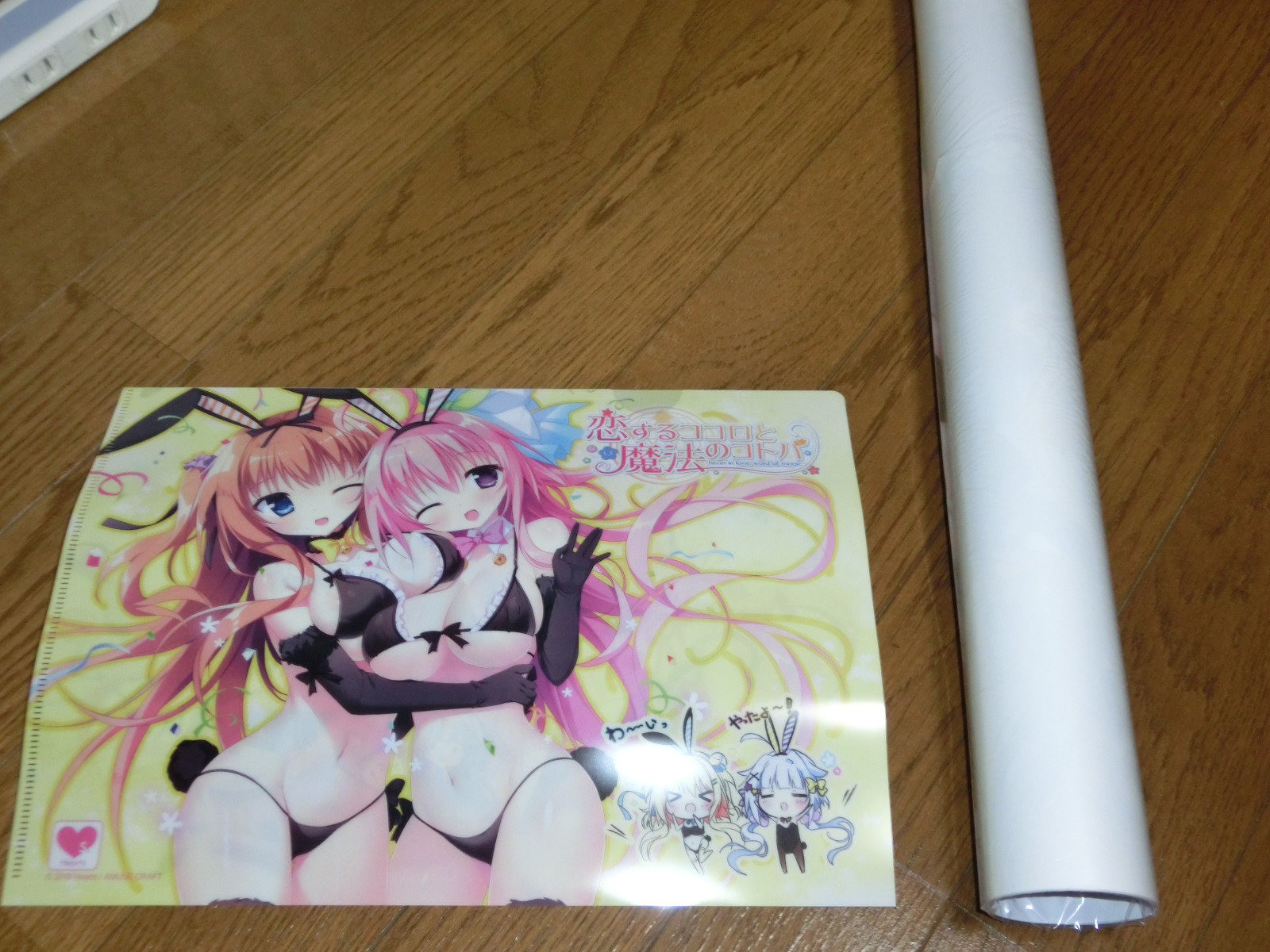

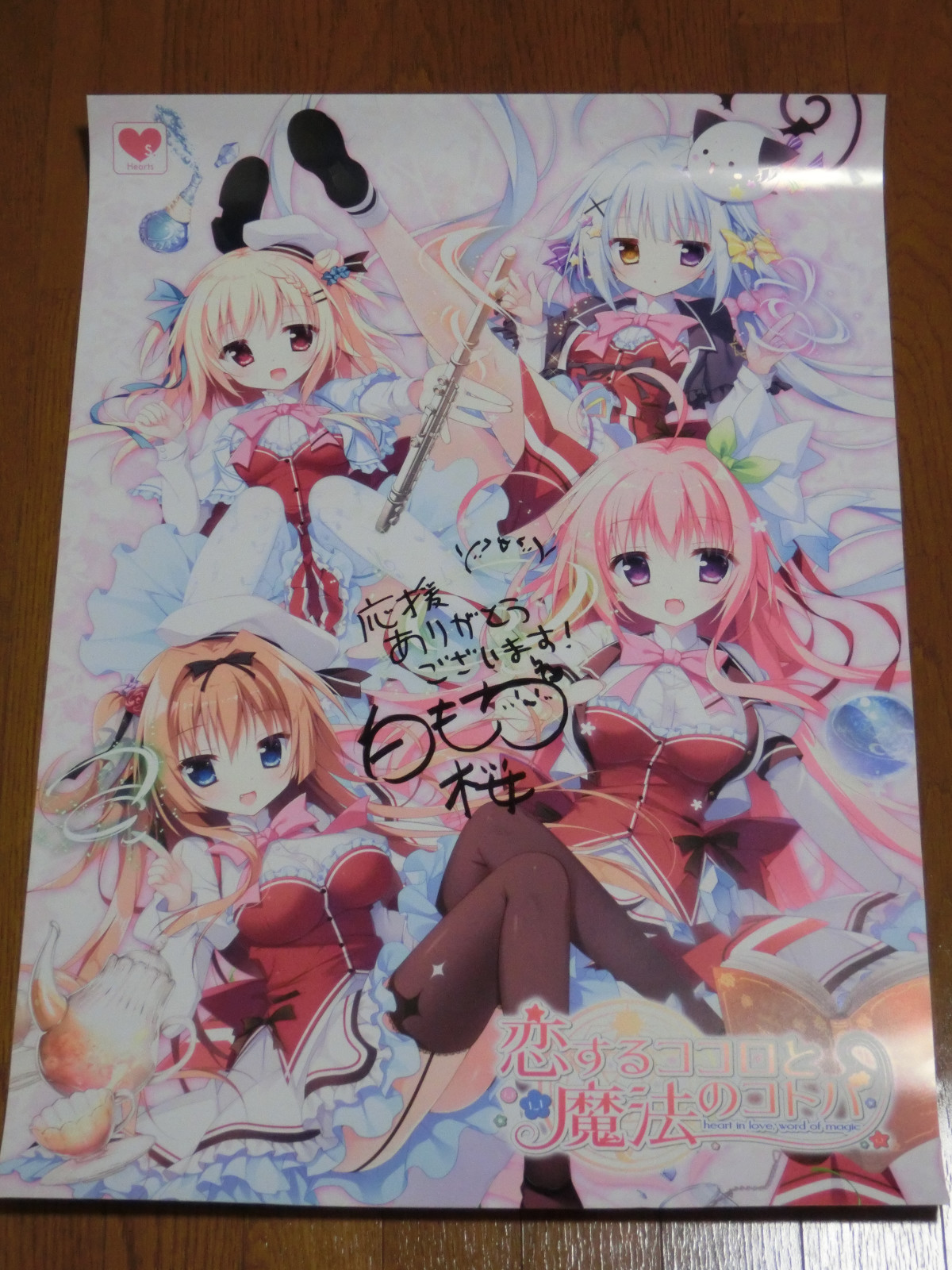

ちなみに、送付頂いたサイン入りポスターには発売時のクリアファイルも入っていた。

当選メールが届いた時、詐欺メールを疑って自鯖メールログも確認するレベルで疑心暗鬼になった。

が、本職レベルの調査技術使って調査しても不審な所が無かったので返信。

返信から待つ事数日、無事にサイン入りポスターをお迎えする事が出来た。

届いたのは、センターに白もち桜先生のサインが入った物。

ブログ掲載のバナー当選もご無沙汰だったので久々の吉報は嬉しかった。

ゲームコンプにはもう少しかかりそうだが、じっくりと進めたい所。

コンプしたら忘れずに感想も送ろうと思う。

恋コロを完成させ世に送り出してくれたHeartsさん、

サイン入りポスターも送って頂きありがとうございました!

« 続きを隠す