2025年06月01日(日) - 21:45 | カテゴリ:

Network

外出時にもノートPCやタブレットを持ち運ぶ事が多い上、

本職で外回りをした時にも使う事がありモバイルルータが必須の筆者。

スマホのテザリングも使えるとは言えモバイルルータには勝てないので今も利用している。

そんなモバイルルータは、メインはFS040WサブはMR05LNの体制だったが、

MR05LNがキャリア電波を掴まない事があり買換えを視野にモバイルルータを物色していた。

そんな中、秋葉原のジャンク街やTSUKUMO近辺をウロウロしていたところ、

中古屋のI●SYSで新入荷のモバイルルータを発見。

箱無しだが状態がSランクレベルの美品で値段は相場の半額以下、

さらにホームキットも付いている超掘り出し物を打っていたので即決購入。

という事で、サブ回線用に2台目のFS040Wとホームキットのセットをお迎えしてみた。

外箱無しで写真の品類と取説のみがセットされている。

FS030W・FW040Wで起きやすい加水分解のベタベタは全く無く新品同様の状態だった。

FUJISOFTの現行モバイルルータはFS050WなのでFS040Wは型落ちではあるものの、

eSIMや5G通信が不要なら今でも十二分に活躍できる物だったりする。

丸一日起動してもバッテリーが保つ燃費の良さもあり用途によってはFS050Wより良かったりもする。

ホームキットはこんな感じで、ON/OFFのボタンと有線LANポートが付いている。

別々のMACアドレスが3つ付いているのが謎だが、そんな物なのだろう。

FS040Wは持ち出しサブモバイルルータとして利用するのでホームキットを使う予定は無いが、

もしも有線LANが必要な現場があったら現場へ持ち出してみようと思う。

ビックリする位の格安で販売してたので値段の付け間違えとも思ったが、

店員に聞いても間違いなかったので、久々に大当たりの掘り出し物をゲット出来た。

今回のサブルータ入替により、USBマイクロBコネクタを使う代物が残り1個になったのも行幸。

そろそろUSB Type-Cケーブルに統一したいので残り1個もどこかで入替ようと思う。

« 続きを隠す

2025年05月24日(土) - 19:30 | カテゴリ:

Network

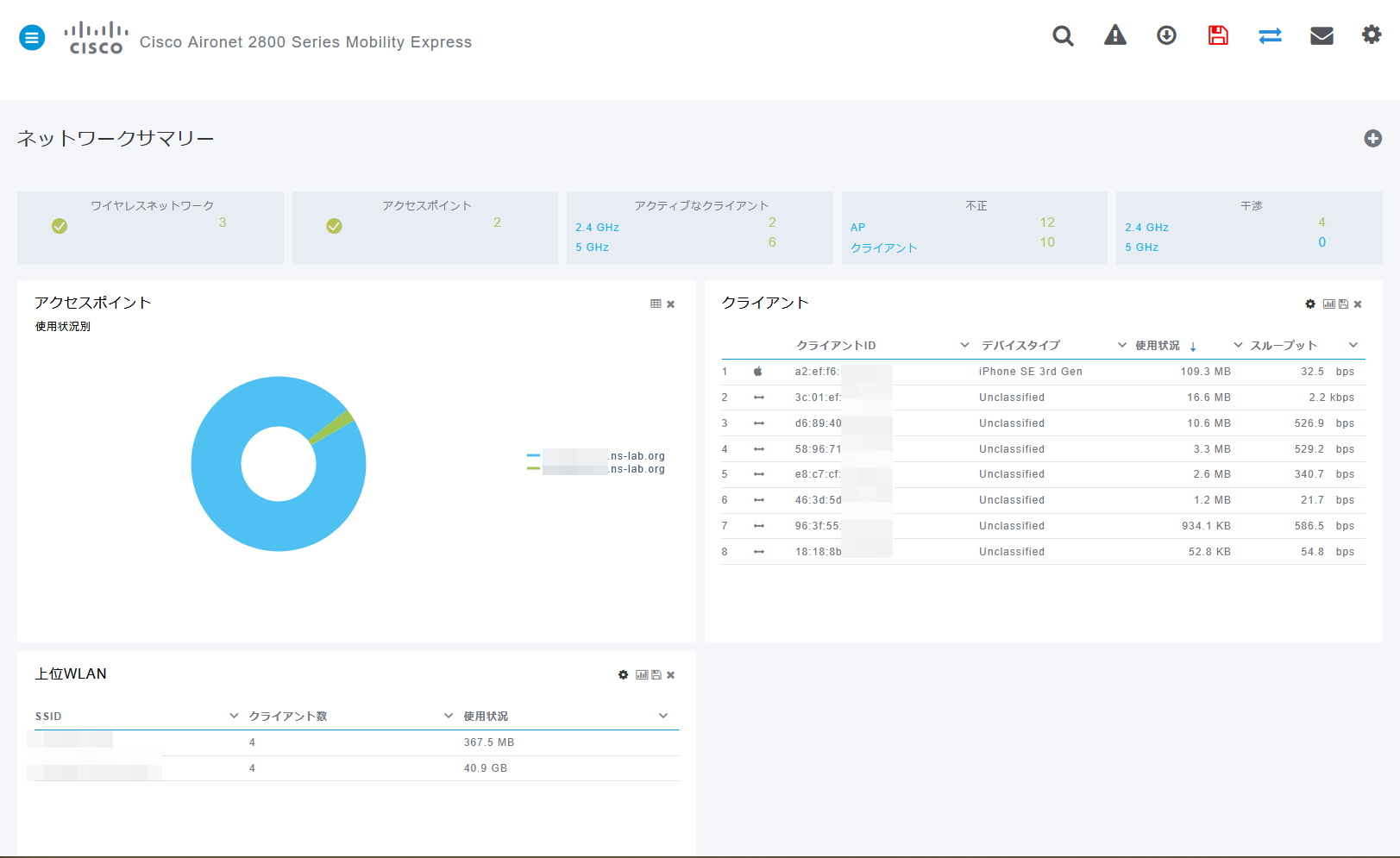

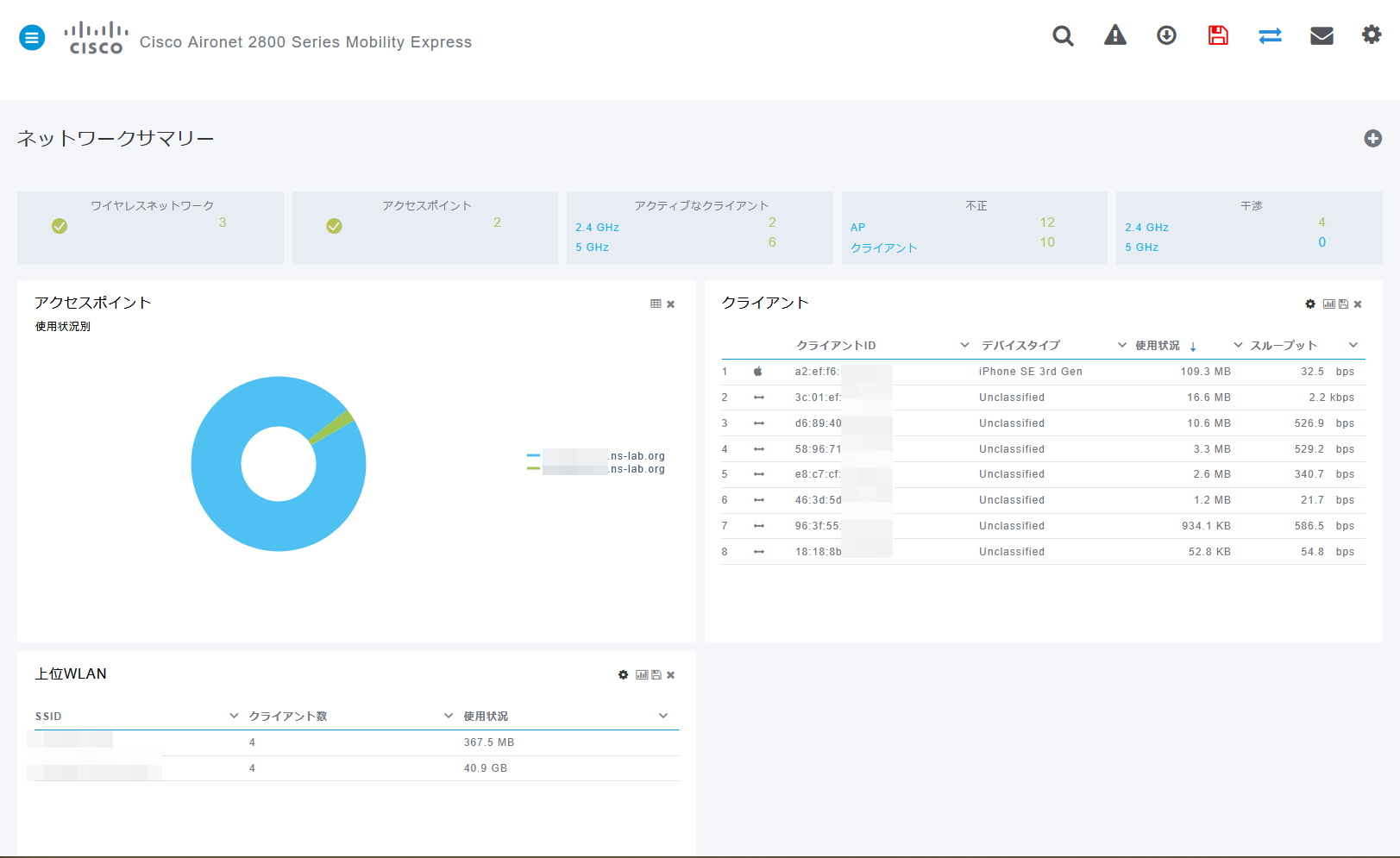

前回の通り、自宅に導入したAironet 2800を連日弄ってチューニングしている筆者。

だが、約半数という結構な高頻度で無線LANへの接続が出来ない事象が起きており、

どうした物かと首を捻っている昨今だったりする (´・ω・`)

Android/iPhoneの両方で接続が出来ない事象が起きているので、

何かしら改善点がある様に感じているが高速ローミングなども既に弄ったので、

コレ以上はコマンドを直接打ち込んでチューニングが必要になるかもしれない。

様々なデバイスを接続して通信テストをしながら経過観察をしているものの、

無線LANは癖が強いデバイスも多く一筋縄ではいかないのが厄介だったりする。

とは言え、普通の家でも無線LANデバイスが増えた昨今を考えると、

無線APと無線LANの安定化は必須事項なので試行錯誤しつつ、

ネットワーク安定化に向けたスキル習得をしてみたい所存。

2025年05月17日(土) - 21:38 | カテゴリ:

Network

エンジニアあるあるの一つに、スマホやノートPCなど無線LANデバイスの多さがあると思う。

筆者の自宅でもスマホとノートPCに始まりゲーム機やテレビなど無線LANデバイスを多数使っており、

接続している物が常に10台を超えている状況となっている。

家電量販店で売っているBuffaloなどの無線ルータも良い物だが、

接続台数が多いとハングアップして使い物にならないので業務用の無線APを使う様にしていた。

今までは古いCisco Aironetを使っていたが、最近調子が悪く通信断が起きていたのと、

Aironetなのに全部をコマンドで設定していたため管理が面倒くさかった。

ルータならコマンド一択だが、無線APはパラメータも多くGUIの方が楽と言わざるを得ない (´・ω・`)

そんな中で無線APを物色していたところナイスな無線APが投げ売りされているのを発見。

これは買うしかないと思ったため久々にネットワーク機器を購入してみた。

という事で、自宅の無線APをCisco Aironet 2800に入れ替えてみた。

ネットワークラック横に置いてある無線APがこちら。

写真にチラッと写っているのは、アライドテレシスのルータとFortigateの2台。

Cisco Aironet 3800は検証用に導入してたが、本職で無線LANを弄る機会が少なくなったため放置していた。

先に書いた通り今まで使っていた物の調子が悪くなったのと、

再び無線LANの挙動を追いかける必要が出てきたため、これ幸いと自宅の無線APを全部入れ替える事にした。

今までのPoEインジェクターがIEEE802.3af対応でCisco Aironet 2800が正常に動かなかったため、

PoEインジェクターもAIR-PWRINJ6に刷新することになった。

当初、電力不足に気づかず古いPoEインジェクターで起動したら、

LEDが赤・赤・緑で点滅し続けてSSIDを吹いてくれなかった。

故障品を疑いつつもググったら次のブログで同様の事象が起きていたため気づく事ができた。

………

筐体がMobility Expressを使える物だったので管理系に採用。

コレでCLIから脱却しつつコントローラー管理に移行出来たのは嬉しかった。

だが、Mobility ExpressはNative VLANが必要だったりとL2の操作も必要だったり癖が強く試行錯誤中。

先のPoEインジェクターもCDP/LLDPの設定をスイッチに入れる必要があった。

私物スマホと本職で使うノートPCの接続先を切り替えて様子見しているが、

5GHzで通信している時に電波強度が突然弱くなってしまうためパラメータを見直し中。

W52で吹いていても同様なので何処かで競合している気もするが、状況を見ながら調整しようと思う。

自宅に業務用ネットワーク機器を入れるのは、

システム障害と時間を気にせず試行錯誤出来るのが最大の楽しみなので、今の内に弄っておきたいところ。

« 続きを隠す