Allied TelesisのAT-X900-12XT/Sを買って分解してみた

調子の悪かったメインL2SWを入れ替える為に色々と物色していたのだが、

先日、某所でAT-X900-12XT/SとAT-XEM-12Tの抱き合わせが格安で売っていたので確保。

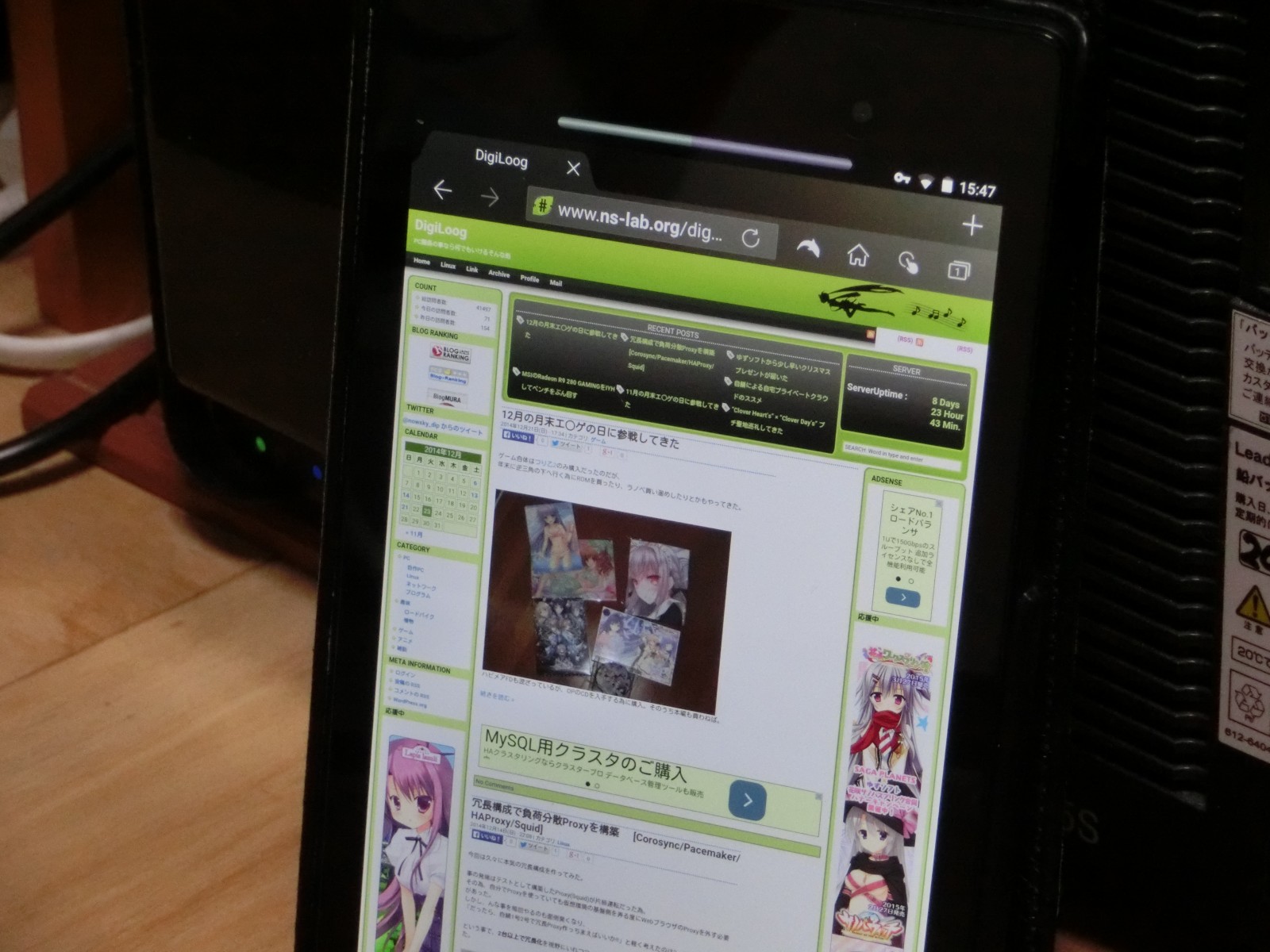

という事で、ns-labのサーバ集約L2SWの変わりに、とうとうGigaL3SWを入れる事になりました(`・ω・´)

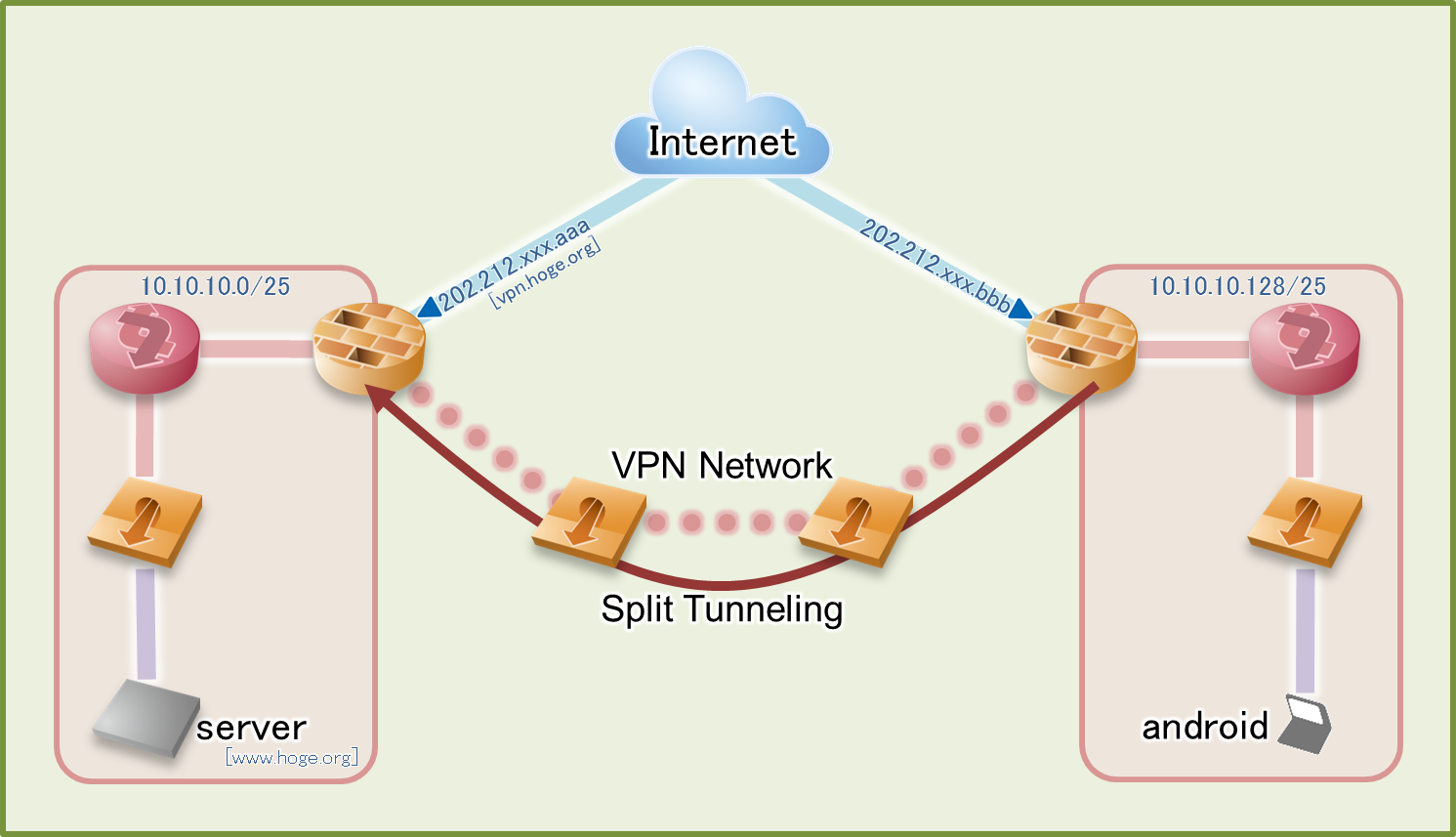

L3SWを買ったと言っても、ルーティングはCisco、GatewayはYAMAHAの設計にしている"ns-lab BB"。

その為、このL3に求める役割は、

- サーバ2台間のデータ連係用パケット転送

- NASとクライアントPCのパケット転送

- (そのうち買う予定の)iSCSI-NASとサーバとの接続

- LACP-EtherChannelで色々と太くする

の4つが主。

で、書いていてふと思ったが、正直Cisco2960s辺りを買った方が幸せな気もしてきたが、

自鯖屋としては高機能スイッチは凄く有用なのでL3SWを実質のL2SWとして使う方針は変えない事に。

もしルーティングさせる必要があるなら、適当にOSPF喋らせれば良いし…

………

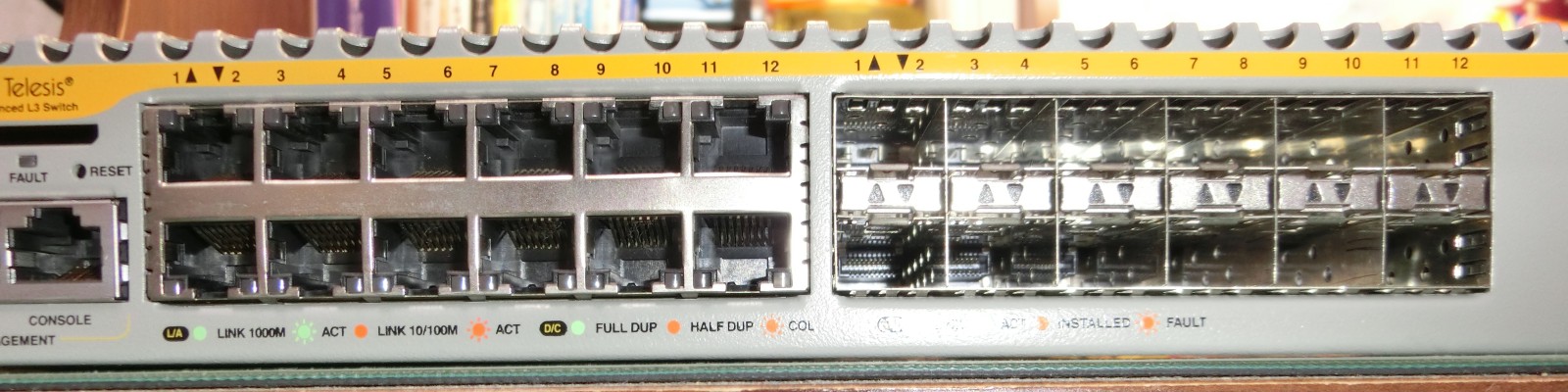

AT-X900-12XT/S本来の位置づけとしては、コアスイッチに属する製品。

その為、SFPモジュールを前提とした筐体になっていたり、

とにかく高速スイッチングを重視する設計になっている。

ETH0はマネジメントポート。通常はこのポートにIP割り振ってSSHしたりする。

SDカードスロットは、コンフィグとかOSを保存する事が出来る。

オフィシャルを見ると32GB辺りまで認識するようだが、

今回はそこまでいらないので、適当にClass4の8GBを買ってきて入れてみた。

今回はモジュールが刺さっているので、

IPルーティング用RJ-45が24ポート、SFPが12ポート(RJ-45と排他)、マネージメント系が2ポートの構成。

………

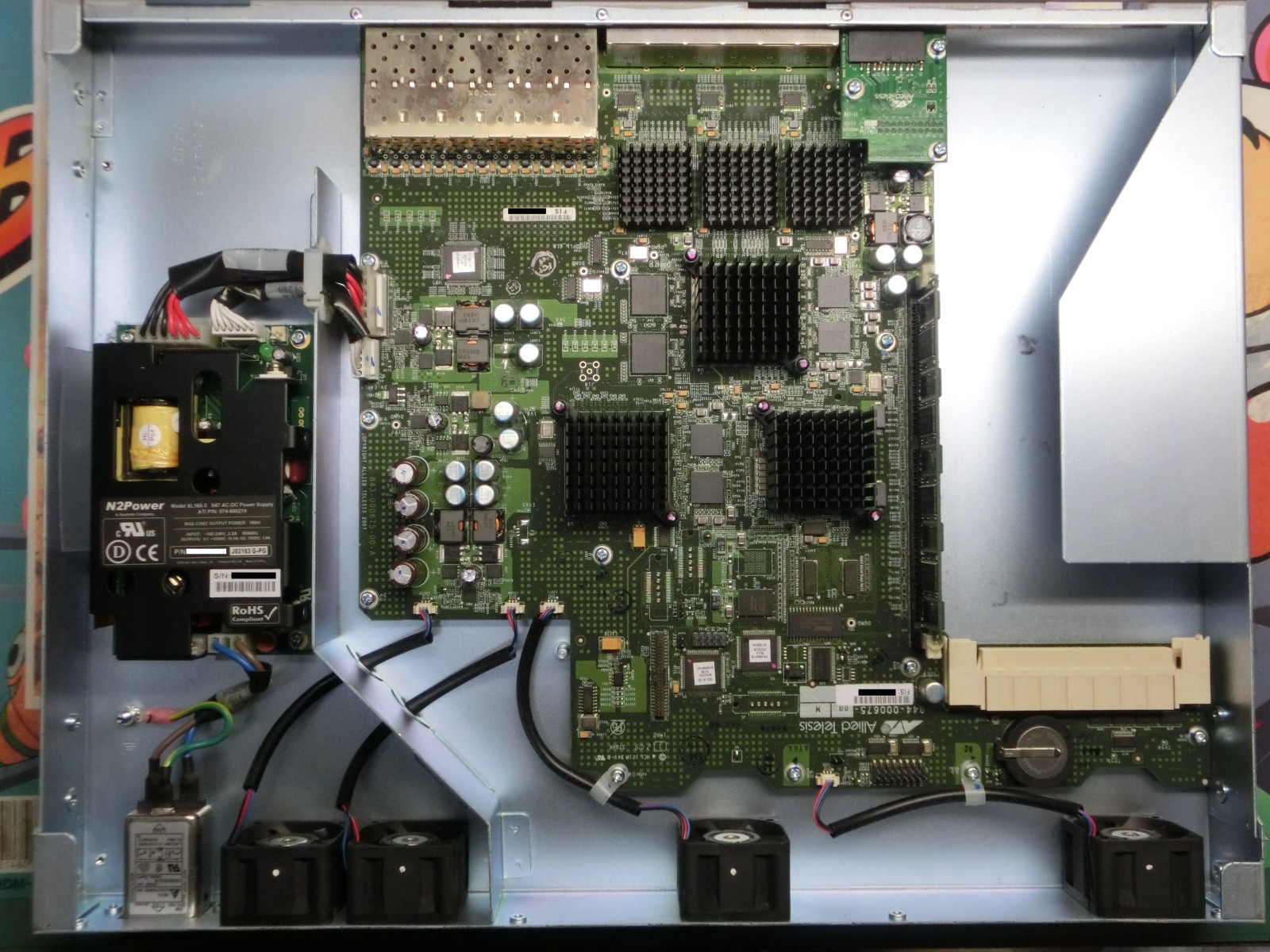

で、お待ちかねの分解コーナー

筐体には、一箇所だけネジ山に「剥がしたらサポート受けられないよ!!」な封印シールが貼ってあるのだが、

そんな事お構い無しにシールを剥がしてシャーシを明けてみた。

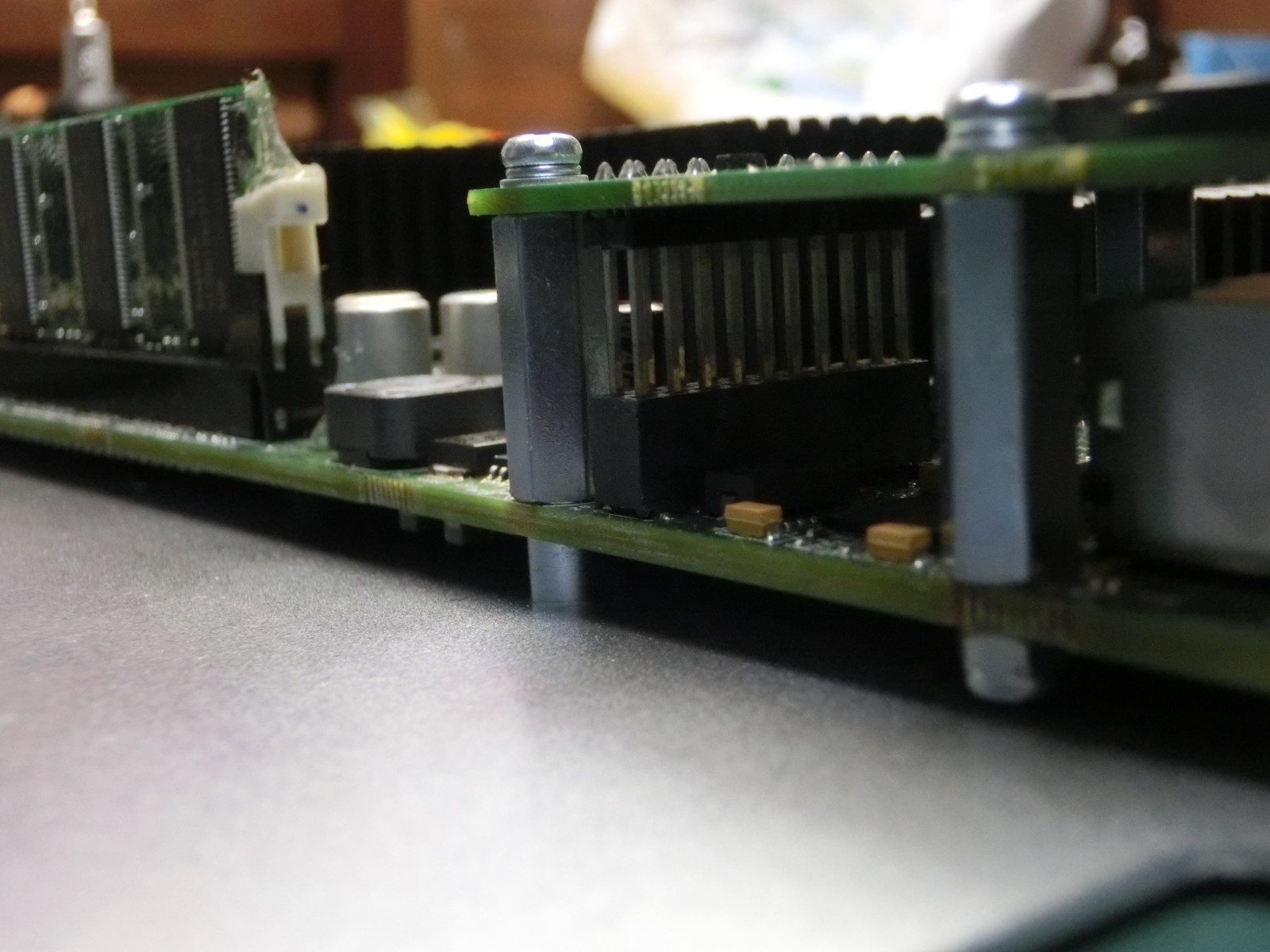

上がポート(前面)、下が排気(後面)。左は電源ユニット、右は拡張モジュール空間。

ギガL3にしてはかなりスッキリした筐体内部。Cisco 3550とかだとミッチリなのに。

電源部分は、メイン基板と隔離された構造。冷却は排気ファン2つで賄っている。

ヒートシンクに隠れてしまっているが、トランスも小さめな印象。

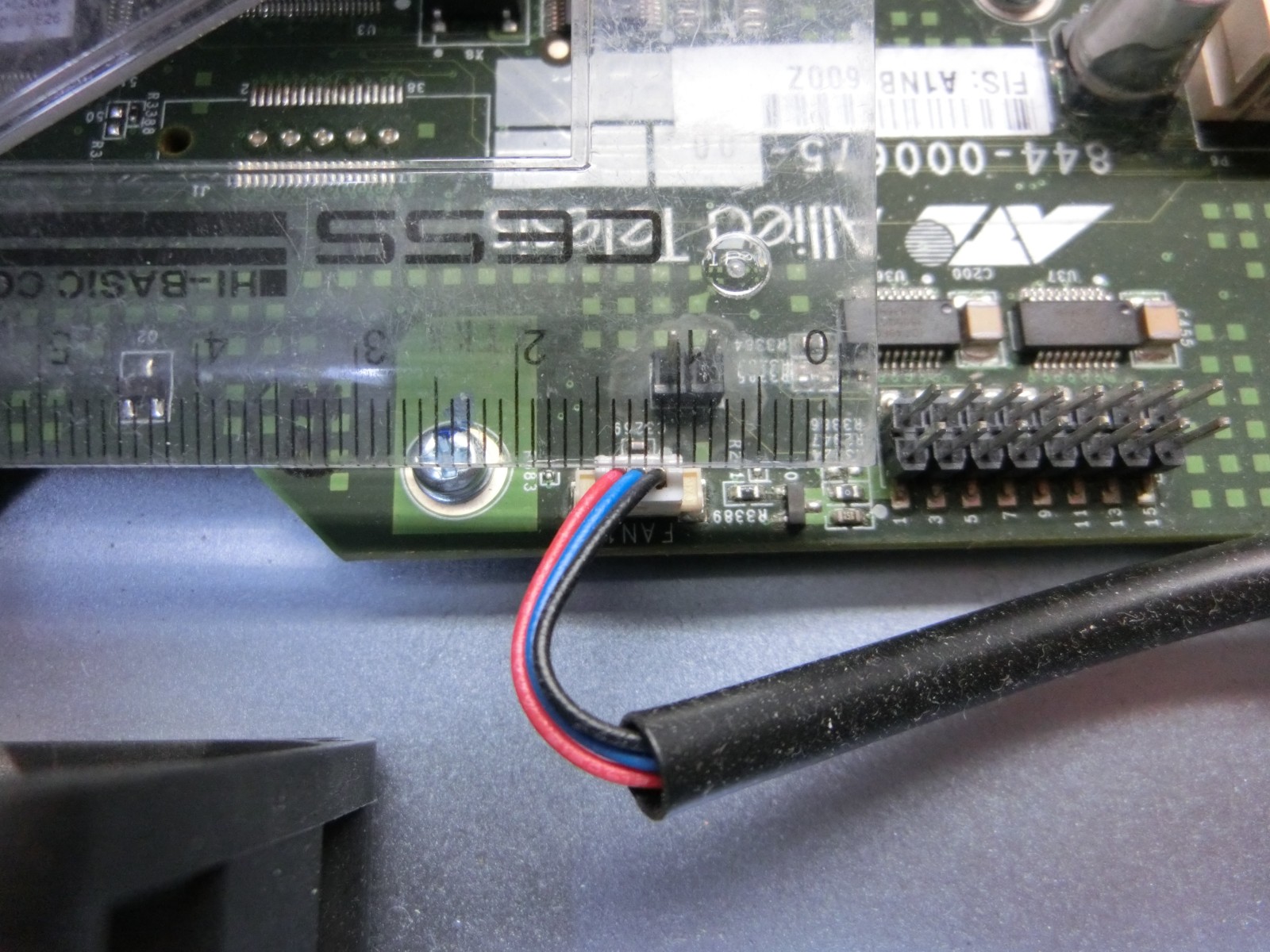

アライド製品を静音化する時、一番の問題となるファンコネクタ部分。

AR570Sの時と同じく、小ピンを使っているのでハンダごて片手に立ち向かう必要がある。

今回はノウハウも溜まってきているので、後で4個のファンを全部交換する予定。

ファンの固定は外側から対角2箇所をねじ切りする形。

「交換してくれ!」と言わんばかりの簡単固定。

これで、中のコネクタも標準3ピンならパーフェクトなのだが(´・ω・`)

ちなみに、ファンを交換しない状態で電源を入れた時の轟音は、

[静] Cisco1812 < Cisco2960s < 自作PC1台 < AT-X900-XT/S < 自作PC2台 < 故障前のCisco2950 < [爆]

という印象だったので参考までに。

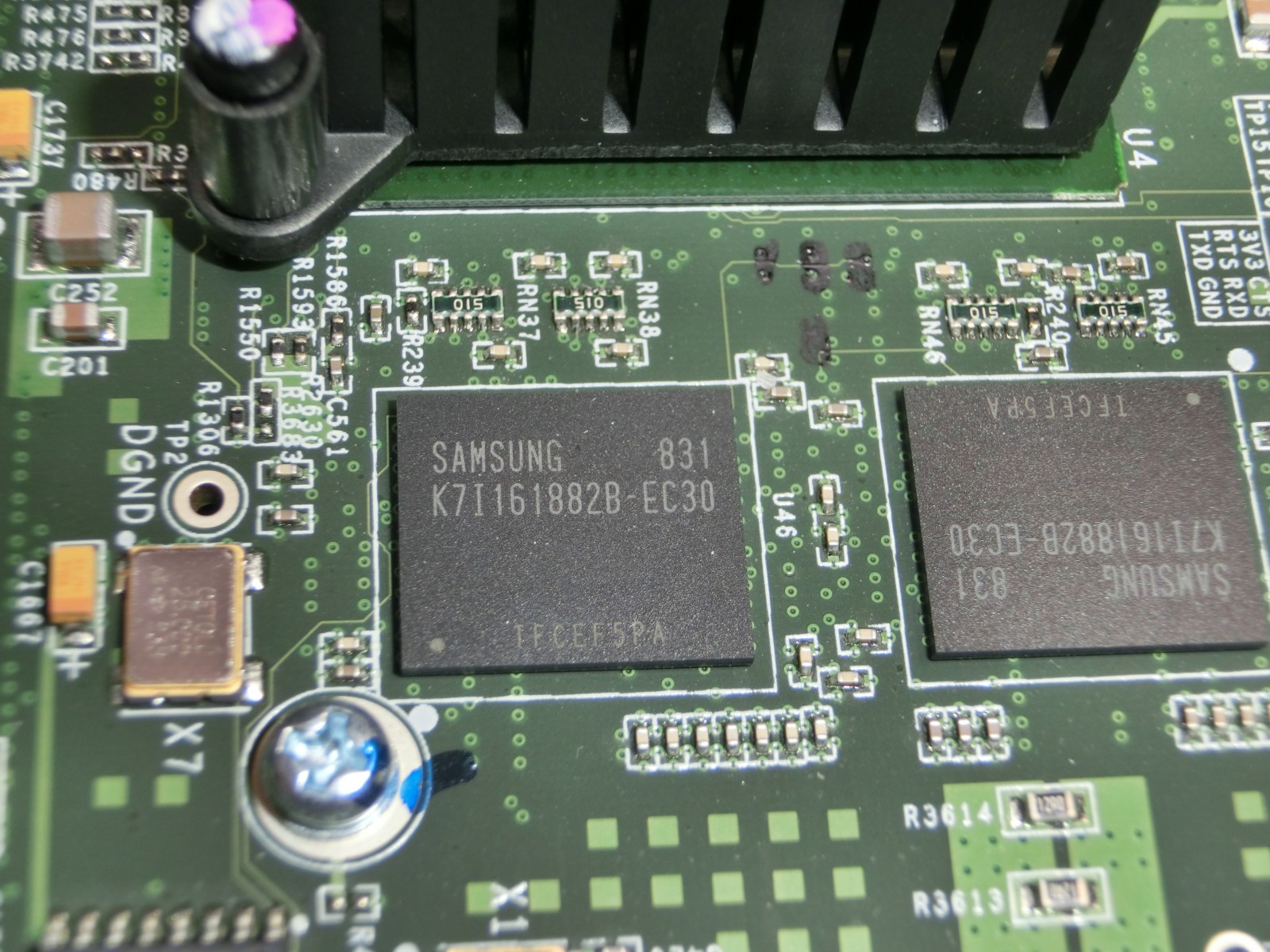

L3SWだけれども、メインメモリにDDR-333(PC2700)を使っている。

これも換装する事が出来そうだが、今回はメモリ使う処理を行わないのでこのままにしておく。

DDRの制御チップはSAMSUNG製だった(´・ω:;.:…

SDカードの読み取り部は下駄を履かせた状態で別基盤になっている。

抜き差ししてテンションかかる箇所だし、ネジでガッチリ固定しているのは好印象。

………

刺さっていたモジュール(AT-XEM-12T)の方はこんな感じ。

こっちは分解するのが面倒くさそうな構造だったので、外装写真のみ。

モジュール内部にもチップ冷却用ファンが乗っているのだが、こちらも小3ピン…(´;ω;`)

こっちのファン音はそれ程五月蠅くなかったので、このまま行く事に決定。

もしも五月蠅かったら、AR570Sの時と同じ方法で交換をすれば良いかと楽観視(`・ω・´)

………

物が来てから日が経っていない為、弄り倒してないのだが、

これは色々とルーティングが出来て実験も捗りそう。

サーバを纏めるL2SWの役割として使う予定ではあるが、

個別にルーティング切って他のセグメントと接続したり、

あわよくば、Ciscoの代わりに上位スイッチとして本格的な運用にするのも面白いかも知れない。