2014年06月13日(金) - 23:11 | カテゴリ:

Network

今年のInteropは6/11(水)~6/13(金)の開催でした

今回は本職重視で行ったのでネタは少なめ。

と言っても、自宅で元気に稼働しているYAMAHAルータとかCiscoは見に行ったが(`・ω・´)

毎年恒例であるInteropなのだが、昨年までは予定が付かなかったりで行く事が出来ていなかった。

そして、今年は本職の関係から行く機会を得られたので、

ここぞとばかりにNWラックに詰まったL3SWとか、普段は見られない上位ISP用GWとかを見てきた。

今年のInterop(と言っても初参加だが)は"トラフィックに耐える次世代設計NW"と、

"標的型&ゼロデイ攻撃にどう対処するか"という話題に特化している印象を受けた。

NW設計思想の方は、昨今で増えてきたスマホとかPCからのクラウド利用を想定してだと思われる。

"クラウド=NWの先"なので、それを支える為にはNWインフラは無くてはならない存在という位置づけに。

その為には、NW自体のダウンは元より応答性を犠牲にせず、

設計とアプライアンスでセキュリティ担保する設計思想など色々と興味深かった。

その事も相まってか、セキュリティアプライアンスも力が入っており、

中でも"シグネチャを使わないNGFW"の出典が多かった。

従来のFWだと、srcIP&dstIPやシグネチャ制御で遮断を行っていた為、運用が煩雑になる点と、

単体ではセキュリティリスクをフルカバーするのは難しいという弱点があった。

…その分、ノウハウ詰まっているので運用が楽なのですが

ソコに目を付けたのが、マルウェアの挙動から制御を行うアプライアンス製品の数々だった。

興味深かったのは、従来みたいな毎時のシグネチャ更新とかがいらなくなる物や、

アプリケーションレベルでの制御だとしても、ユーザ毎に通過と遮断の制御を切り替える物があったりした。

昨今だと、OpenSSLとかBINDとかの脆弱性がバンバン見つかっているので、

今後は『今までに無い方法でセキュリティ担保する』というのも重要になってくるのかもしれない。

………

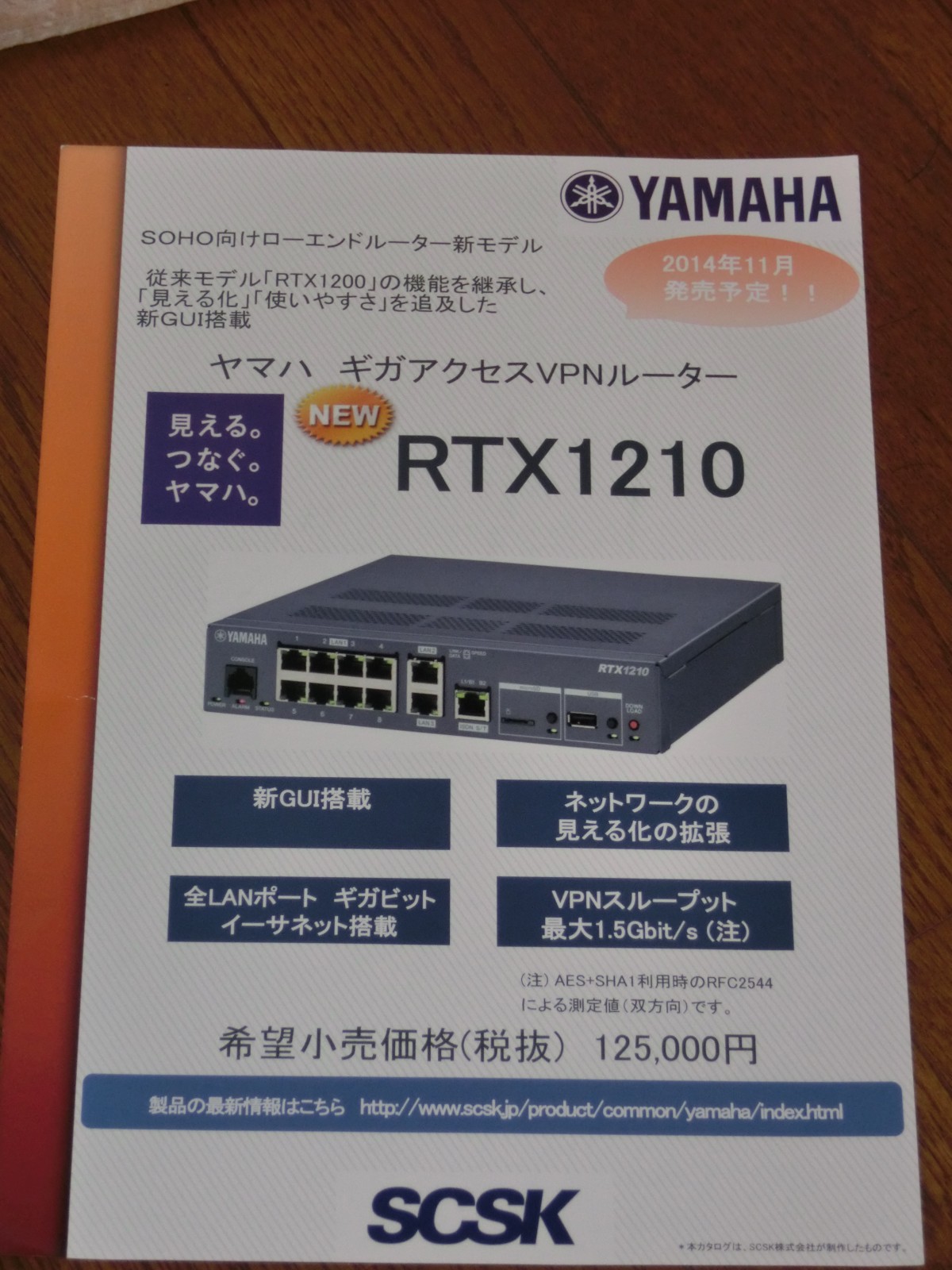

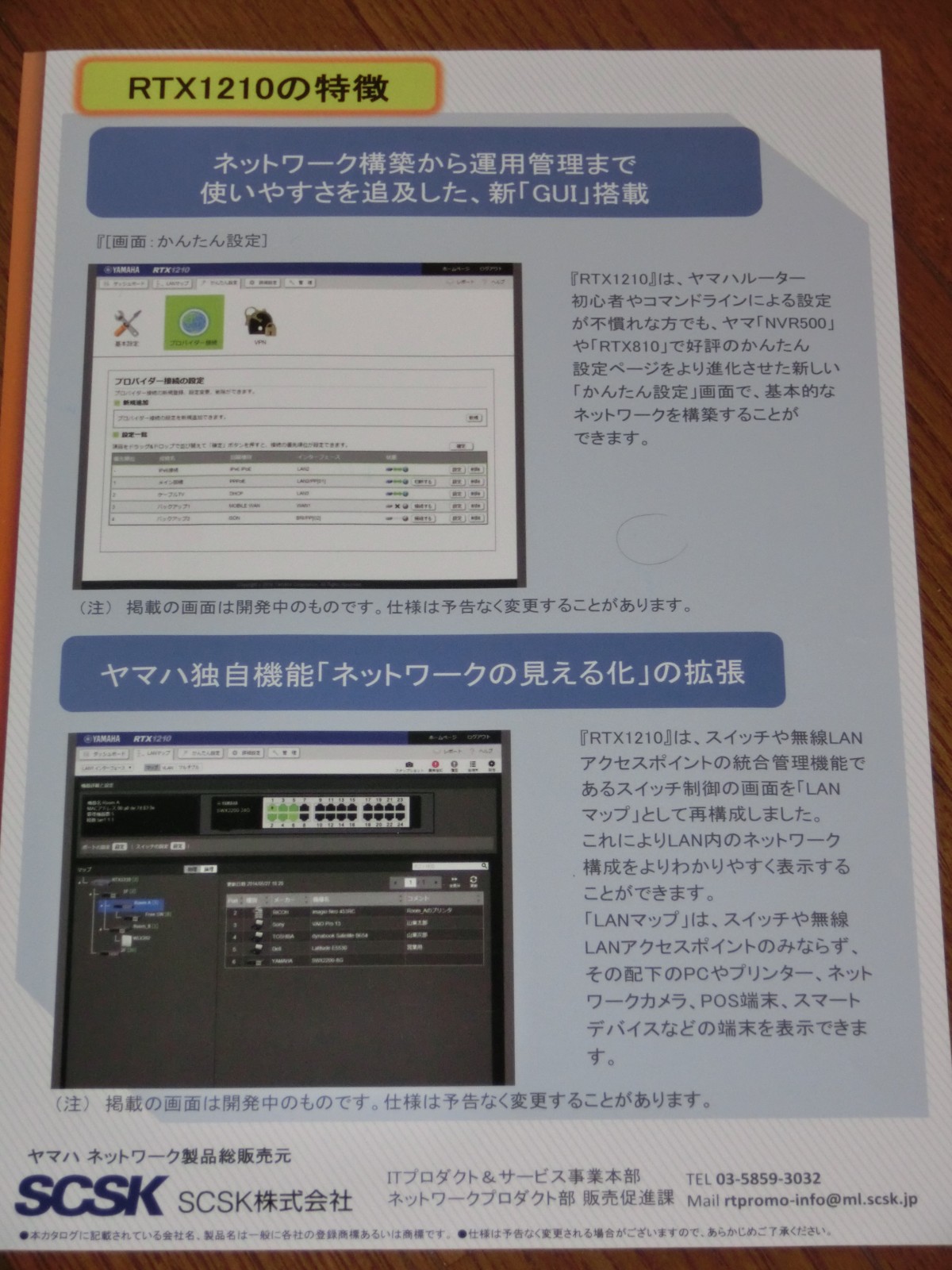

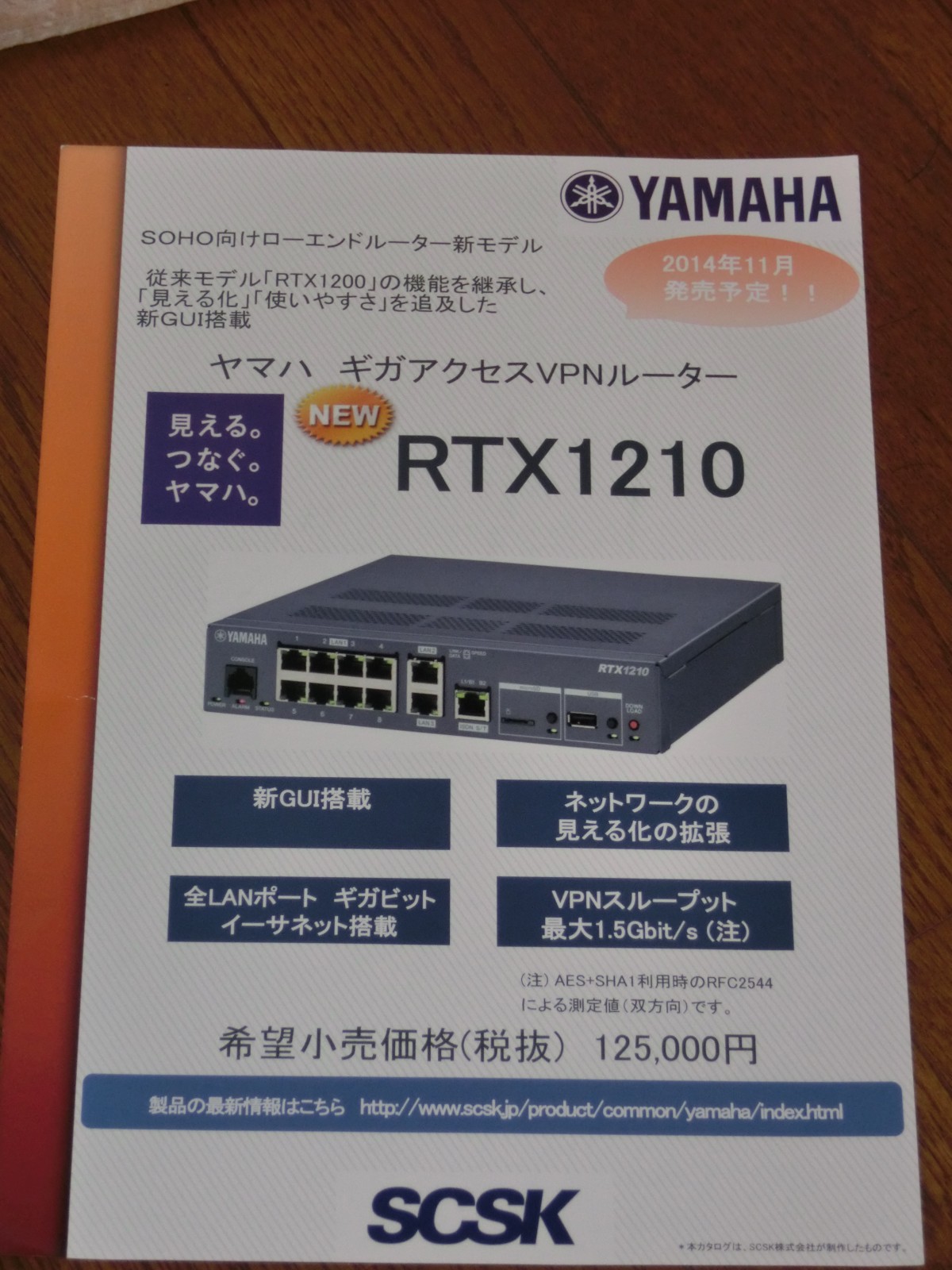

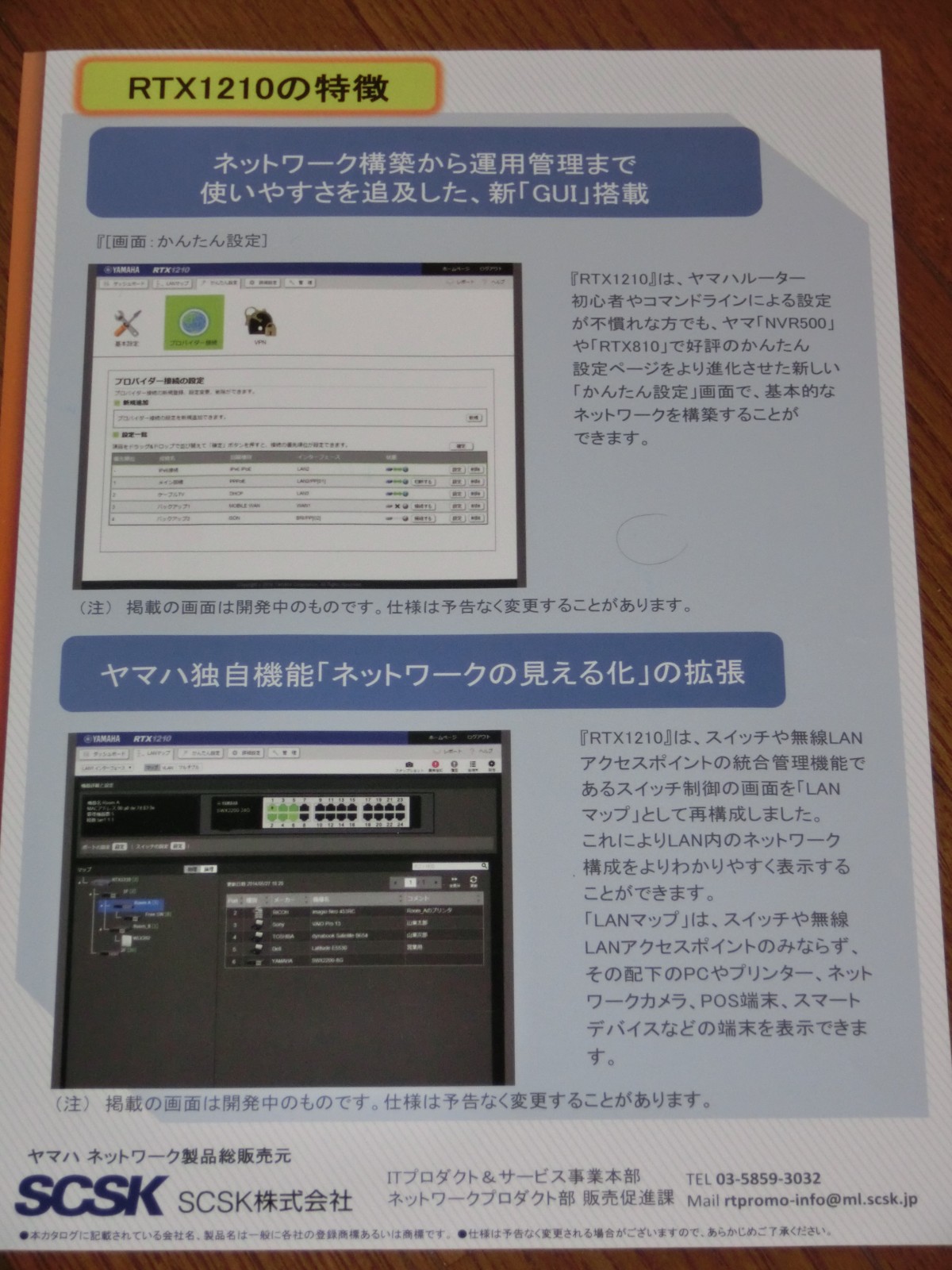

で、個人的には一番の目玉であった、

YAMAHAのギガアクセスVPNルータ『RTX1210』ももちろん見てきた。

自宅のクライアントLANゲートウェイを支えているのはYAMAHAのNVR500なのだが、

運用しだしてから結構に数経っているのと、自鯖環境とクライアント環境でルータを分離させている現状から、

ここいらでRTX1210あたりを導入して中央管理化したい狙いもあったり。

コイツだと、3セグメントLANとかも普通に組めるのでセキュリティを維持しつつ柔軟なNWが組めそう。

まだ開発中との事もあり今後の作り込みによるのだろうが、

GUI面も刷新との事なので今冬は要チェックのNW機器の一つになりそう。

…そして、冬のボーナスはこれになりそう(´・ω・`)

後は、会場をブラブラしていたらいつの間にか集まったノベルティの数々…

これで、暫くはボールペンに困らなくてすむわね(`・ω・´)

« 続きを隠す

2014年05月18日(日) - 19:10 | カテゴリ:

Network

現在のns-lab内部の各セグメント間ルータはCisco1812を使っているのだが、

Webブラウザから同時に10サイト位アクセスすると、

CBACが働き過ぎて応答不能状態になったりしている現状(´・ω・`)

まぁ、ソフトウェア処理なので重くなるのは仕方ないと妥協。

だがここで思ったのは、

『ネトゲやっている時にルータ過負荷で応答不能になったらどうなるのよ』という点。

と言っても自分は、普段ネトゲを全くやらないのでどこまでトラフィック流れているとか、

セッションがどうなっているとかは未知数だった。

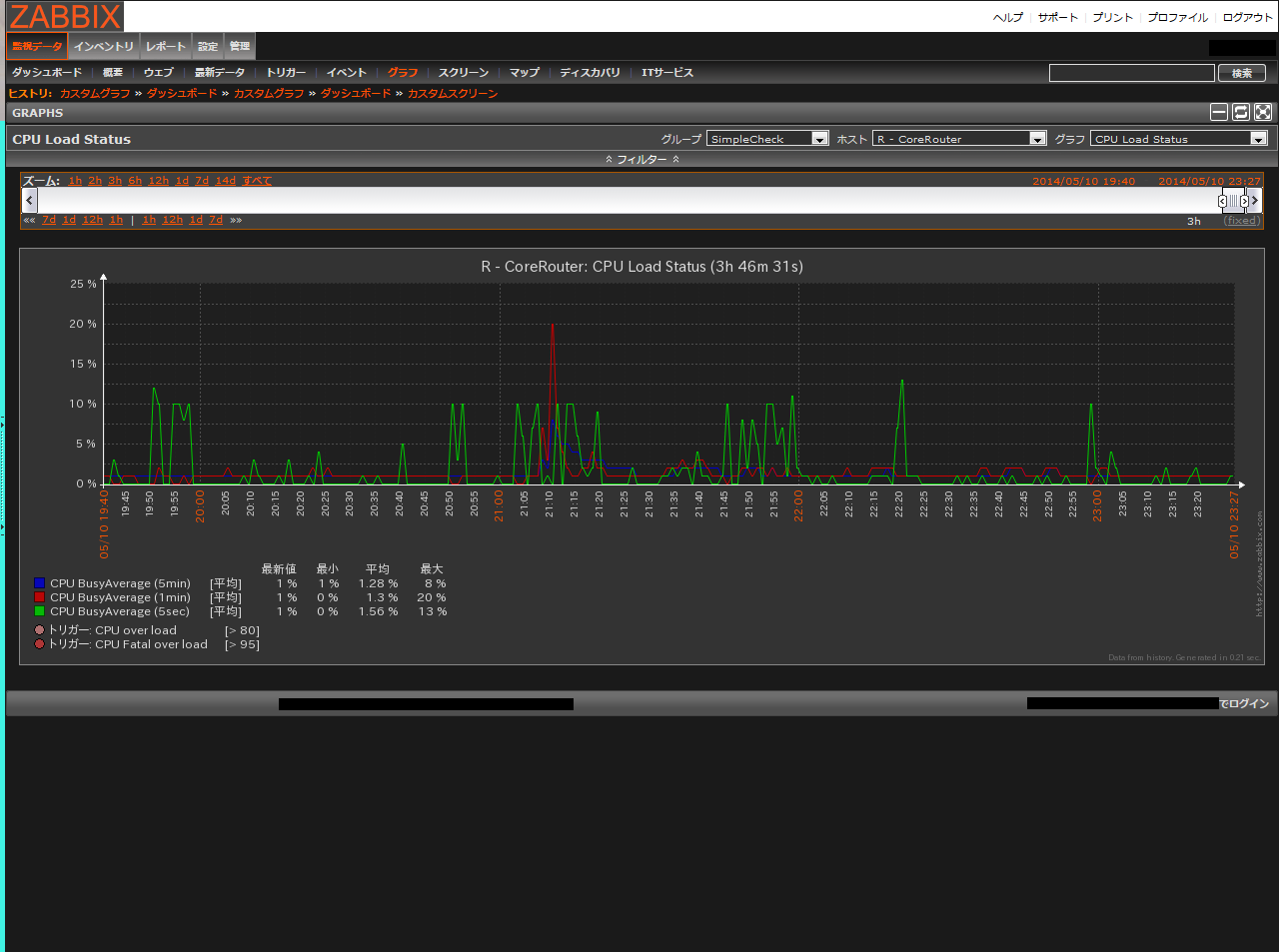

という事で、ネトゲ枠(?)として唯一自分がプレイしているACVDを2時間位プレイして、

トラフィックとかCisco 1812のCPU負荷を計測してみた。

値はあくまで参考程度という事で―――

今回の構成(略図)は下記参照

本当はトポロジアイコン使うべきなんだろうけど、面倒なので仕方ないね(´・ω:;.:…

[PS3] -> [Cisco2950T] -> [Cisco1812J] -> [Gateway] -> [WAN] -> [ACVDサーバ]

※1812で、RIPv2とCBACを動かしている状態。他の特別なルーティングとかは無し

ローカルでやっていてもトラフィック計測する意味が無いので、

『傭兵登録->出撃』をひたすら2時間繰り返して計測。

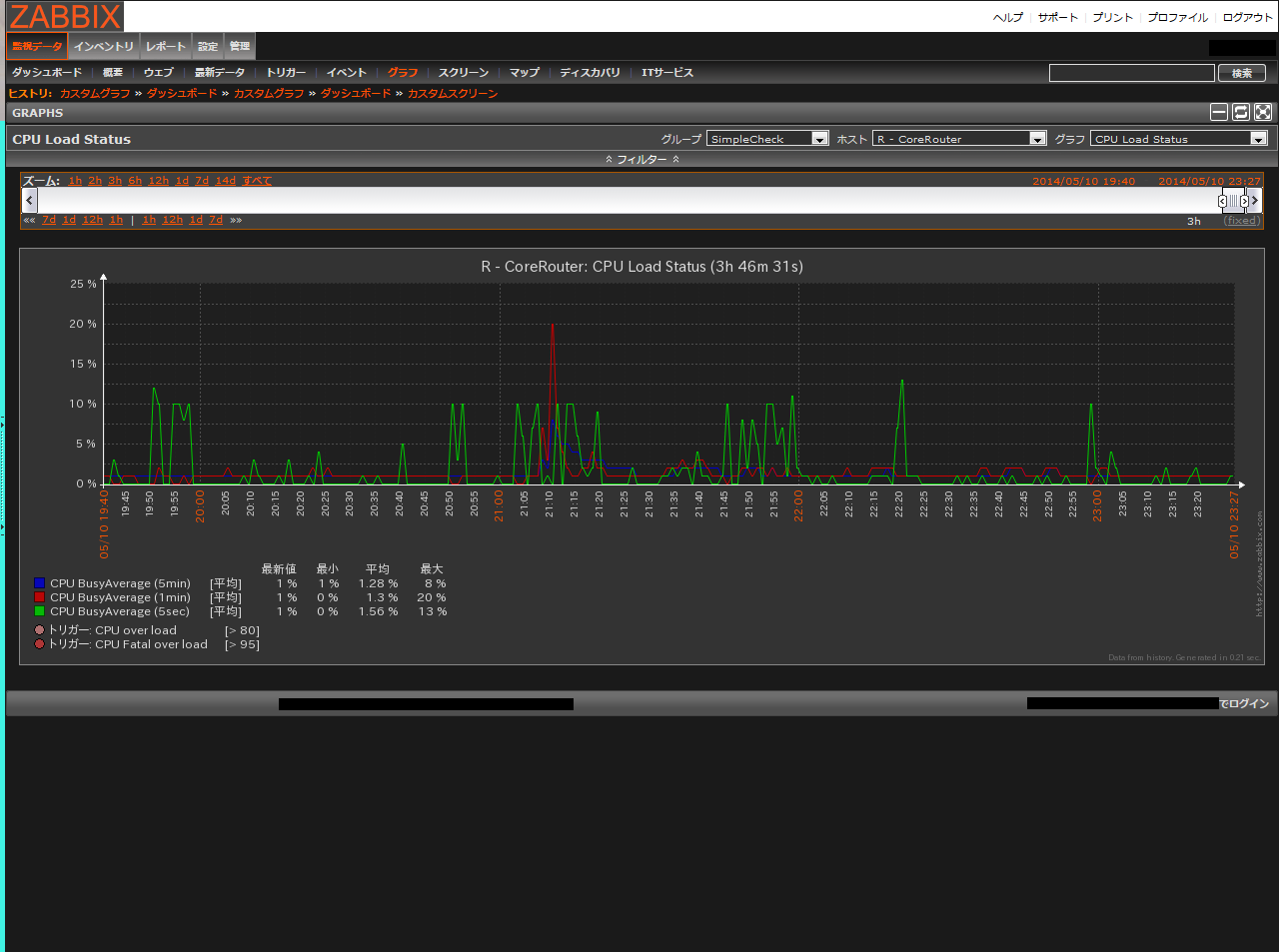

値の取得は、LANに構築してあるzabbixからCiscoのSNMP(MIBで)を1分毎に取得する方法で行ってみた。

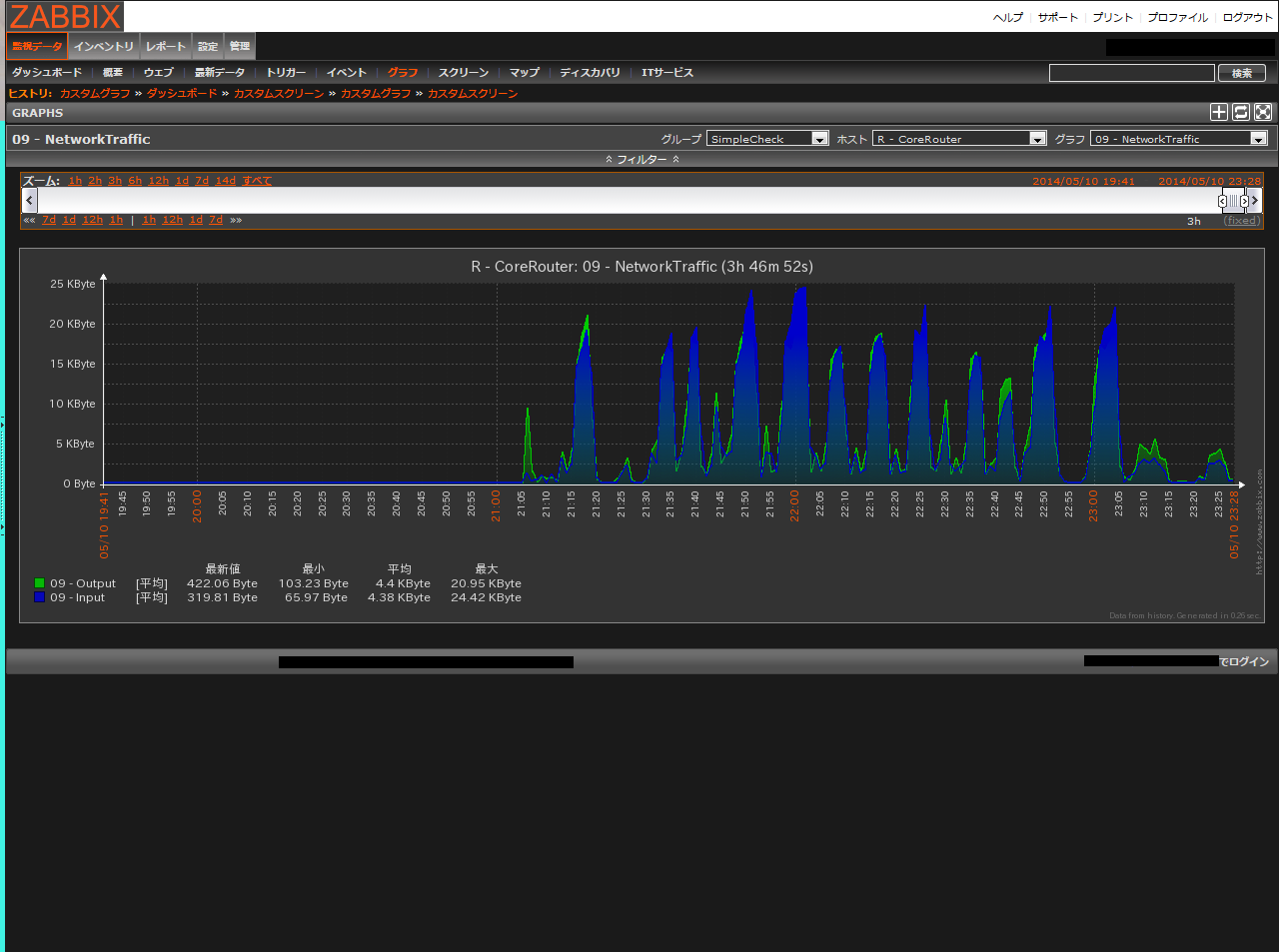

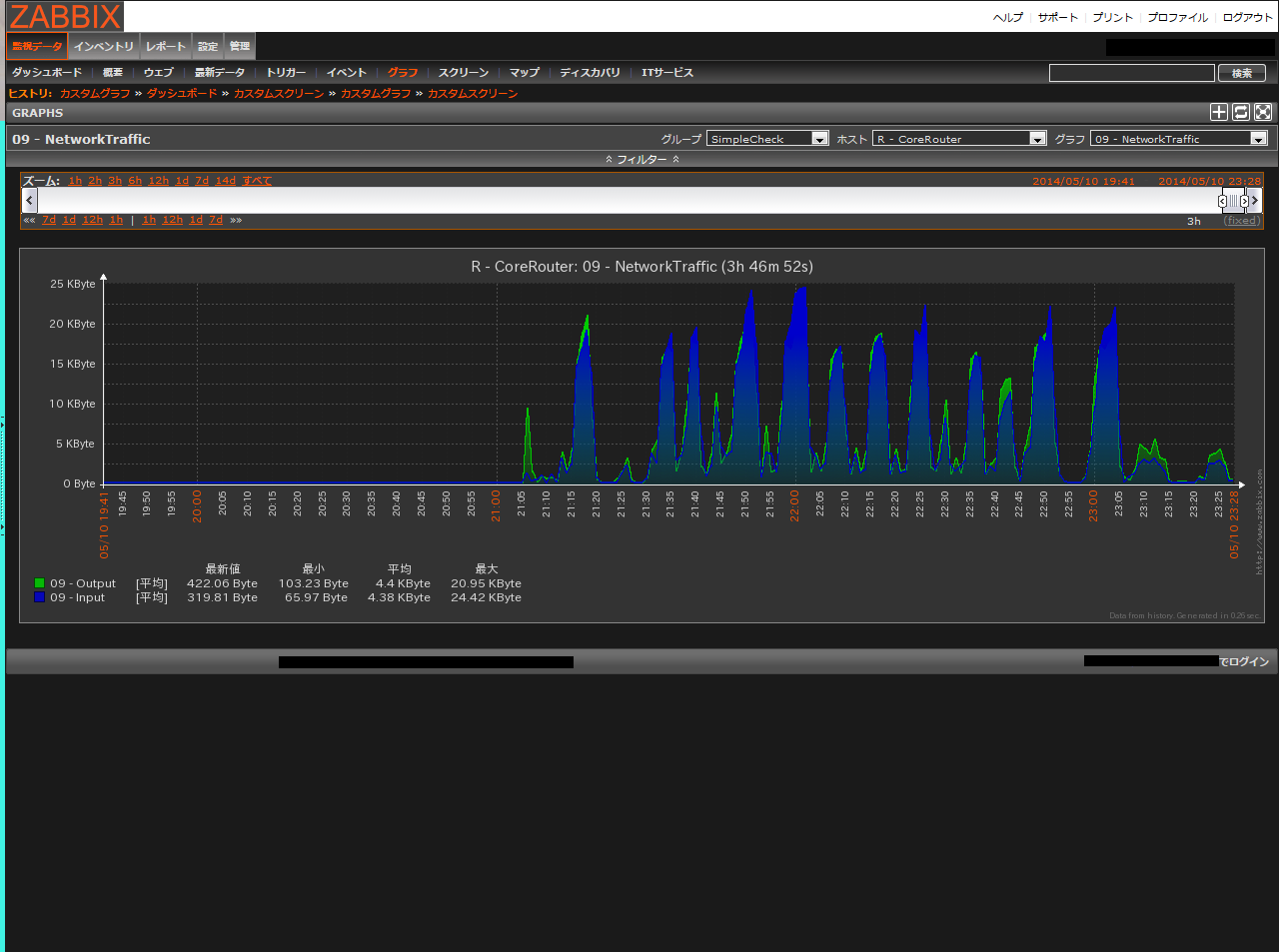

その結果のグラフが↓

実際に傭兵登録しだしたのが21:05あたり。で、初マッチが21:10あたり。

トラフィックグラフの縦軸スケールは最新値で最適化をしちょるので参考程度で。

やはり、セッションを張りだしてから(マッチング待機した直後)のCPU負荷がちょい上がっていた。

トラフィックの方も同じく、待機しだしてからが多めな印象。

しかし、ネットワークで出撃している最中のトラフィック量はそれ程多くなかった。

個人的には、1MByte/s程度は行っているのかと思っていたのだが、

瞬間的に30KByte/sを飛ばした後は、20KByte/sのデータをずっと飛ばしている感じだった。

ま~、20KByte/sで飛ばしていても積もれば山となるわけですが。

今回はMIBで、しかも1分毎の取得なのでリアルタイムという観点では正確性に欠けるのだが、

大体の値がわかったので個人的に満足。

…次やる時は、もっと上位のルータ+レギュレーションをちゃんと決めて計測したい所。

« 続きを隠す

2014年05月05日(月) - 22:21 | カテゴリ:

Network

先日、A氏から『nowskyさんのブログスゲー』という事実とは真逆の感想を戴いてしまったので、

“スゲー”にちょっとでも近づく為に真面目な記事を―――

…A氏よ。こんなエ○ゲブログを凄いと思っちゃアカンぜよ。でも、お言葉ありがとうございます。

………

4月第二週目あたりから、SSHブルートフォースアタック(以下SSHアタック)が頻繁に来るようになった。

以前からそれ用の対策として、既存のスクリプトと自作スクリプトでの防衛は行っていた。

まぁ、『SSHのポートを開けるなよ!!』というのは至極ごもっともなのだが、

如何せんコチトラ外からSSHに接続出来る事が必要な環境な為開けてあったりする。

と言っても、GlobalSrcIPとかプロバイダの制限はしちょるが(´・ω・`)

で、先の通りSSHアタックされるとされた側にはバッチリログが残るという。

そのログにはアタックしてきたGlobalIPとアタックに使用したユーザー名が載っていたり。

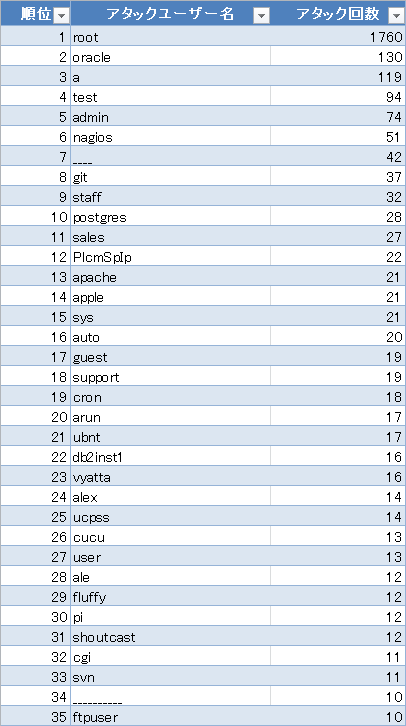

という事で、今回はそのSSHアタック時に記録されたユーザー名を過去2年分公開しようと思う。

―――これで、世のサーバセキュリティが少しでも上がってくれれば良い淡い期待を胸に。

何故公開に至ったかと言うと、

1). A氏の感想からチョットでも真面目な事を書きたかった

2). “最悪なパスワード”は有名だけど“最悪なユーザー名”はあまりランクアップされない

3). これしか書く事なかった(´・ω:;.:…

という事から。

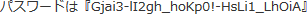

※ このページをソースにして、機械式SSHアタックされても困るので伏せ字&画像多用

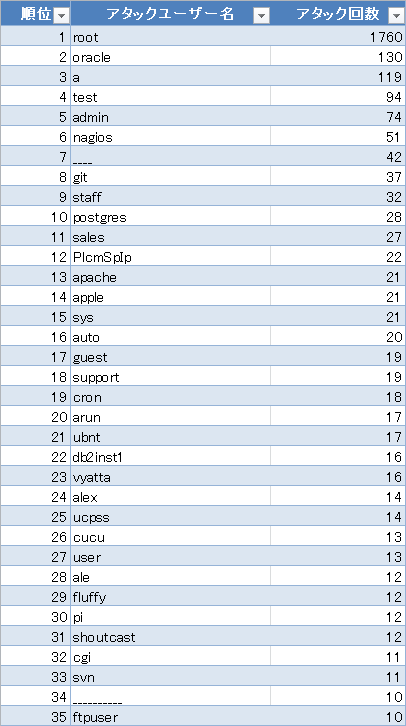

本題の、二桁以上の回数をSSHアタックされた同一ユーザー名リスト

よくSSHアタックされるユーザー名はr○○tが断トツに多かった。

次に多いのは○racle。多分、データベースのデフォルトユーザー名を突く為にやっているのだろう。

次にaとかtestとか簡単な物。これも、一時的に作成したテストユーザーを突く為かと。

他にはa○minとかnagi○sとかg○tとか、どれもこれもデフォルトユーザー名を突こうとしている。

特にa○minは、ルータとかスイッチとかアプライアンスとかでデフォルト使用されているユーザー名だったり。

“鯖落とすなら、ついでにNWも”という魂胆なのかもしれないが、

昔から”危ない”と言われていたユーザー名を片っ端からクローリングしているのには驚いた。

後は、Linuxのデフォルトで入っているであろうユーザー名とか、

有名処のソフトウェア名をそのままとか、エトセトラ…

それらを踏まえつつも、傾向としてわかったのは

“一度でもアタックに失敗したGlobalIPからは二度とSSHアタックが来なかった”という事。

当たり前っちゃ当たり前だが、だからこそGlobalIP単独での遮断は難しいという現状。

まぁ~、外からSSHで自鯖にログインするのは日本の限られたGlobalIPからだろうし、

鯖管理者各々が把握している筈。

なので、現実にはそれらのアクセス制限をかけつつ、

ユーザー名・パスワードを複雑化しておく事が有効なのだろう。

ともあれ、今回のログ調査でわかったのは”サーバユーザ名に簡単な物は使うな!”という、

基本でありながら疎かにしがちな事だった。

………

ちなみに、SSHアタックで仕掛けてきたユーザー名の2年分ログ(csv)はコチラ

これを元に、自宅サーバのセキュリティ対策に役立てて頂ければ幸いです。

« 続きを隠す