2015年07月01日(水) - 23:10 | カテゴリ:

Linux

巷を騒がせていた「うるう秒」も、とりあえずは過ぎ去り、

インフラエンジニアが一息ついていると思われる今日昨今――

という事で、本日"8:59:59~9:00:00"の間に挿入された"8:59:60"の1秒ですが、

一体、世の中のシステムにはどれ程の影響があったのだろうか。

自分? 朝からPC前で「(teratermを)全力全開! STB~!!」な攻防があったとか、無かったとか。

ちなみに、"ns-lab BB"のサーバは2台のNTPサーバがあり、

他サーバやクライアントは上の2台をDNSラウンドロビンで参照させる構成を取っている。

で、本職の事もあり自鯖前には入れなかったので、

"6月30日 00:00:00"から2日ほどNTPを停止させる事で乗りきりました。

だって、わざと古いkernel使っている検証環境とかあるんだもん(´・ω:;.:…

………

そもそも、うるう秒は原子時計と地球の自転差分が出てしまう事の影響。

詳細はNICTで公開している資料を見て貰うとして、

概ね3年毎に1月1日か7月1日に挿入される事が多い。

今回は7月1日だったから良いが、これが1月1日実施とかになると、

また面倒臭い事になるんだろうな~(´;ω;`)

………

で、今回のうるう秒については、世間一般の大きなシステム障害は起きなかったようで。

前回(2012年)はmixiとかForsquareがやらかした事も影響したのかね?

まぁ、こんな前例もあったから今年のうるう秒は世のサーバとNW管理者が

コンソール前で全裸待機する犠牲により、システムは今日も動き続けているのかも知れない。

2015年06月20日(土) - 22:07 | カテゴリ:

Network

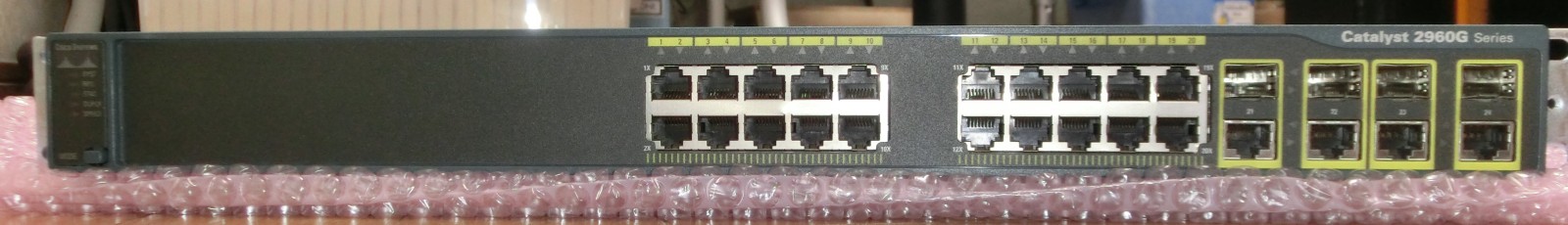

やっと、自宅のL2SWを全てギガビット化出来た…

当初はCatalyst2960Sを狙っていたのだが、

1年待っても値段が下落しないので諦めて2960Gを購入。

2960Sと2960Gだと、性能とかFlexStack出来る出来ないとかで中身が全く違うのだが、

自宅レベルじゃ(少なくともns-labでは)スタックは組まないし、

2960Gのフォワーディング能力を使い切る事も無いだろうから問題無し。

今回の筐体は状態が良く傷が殆ど無かった。多分、前任はDCとかで動いていたのだろう。

今回のお品物は2960Gの中でも24ポート品(24TC-L)なので、

20ポートのRJ45とSFPコンボが4ポートの合計24ポート筐体となる。

このSFPポートが欲しかった… まだモジュール買ってないけど(´・ω・`)

使わない箇所をこのまま放置だと、埃の流入が怖いのでそのうち秋葉原で蓋を買ってこよう。

………

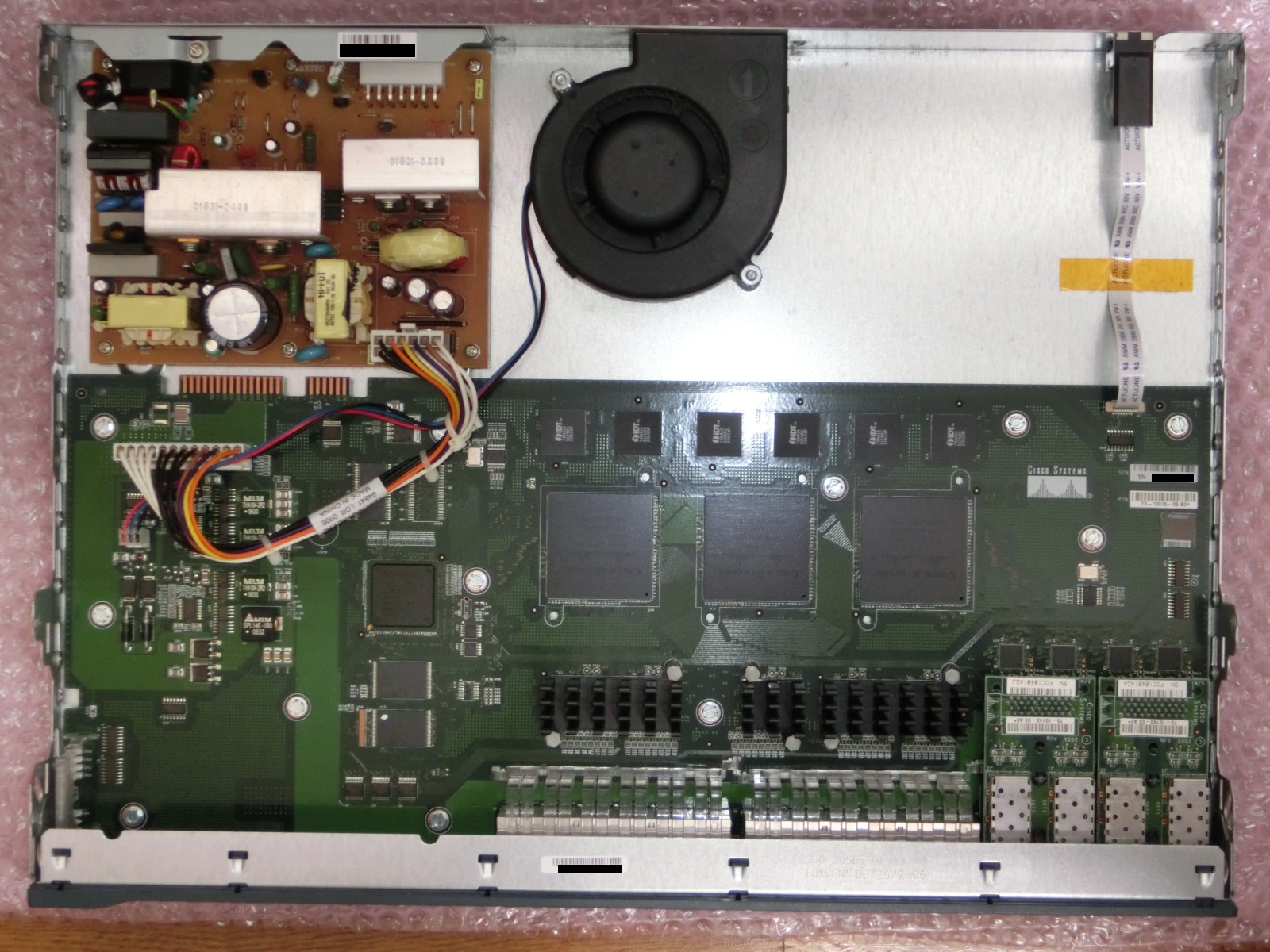

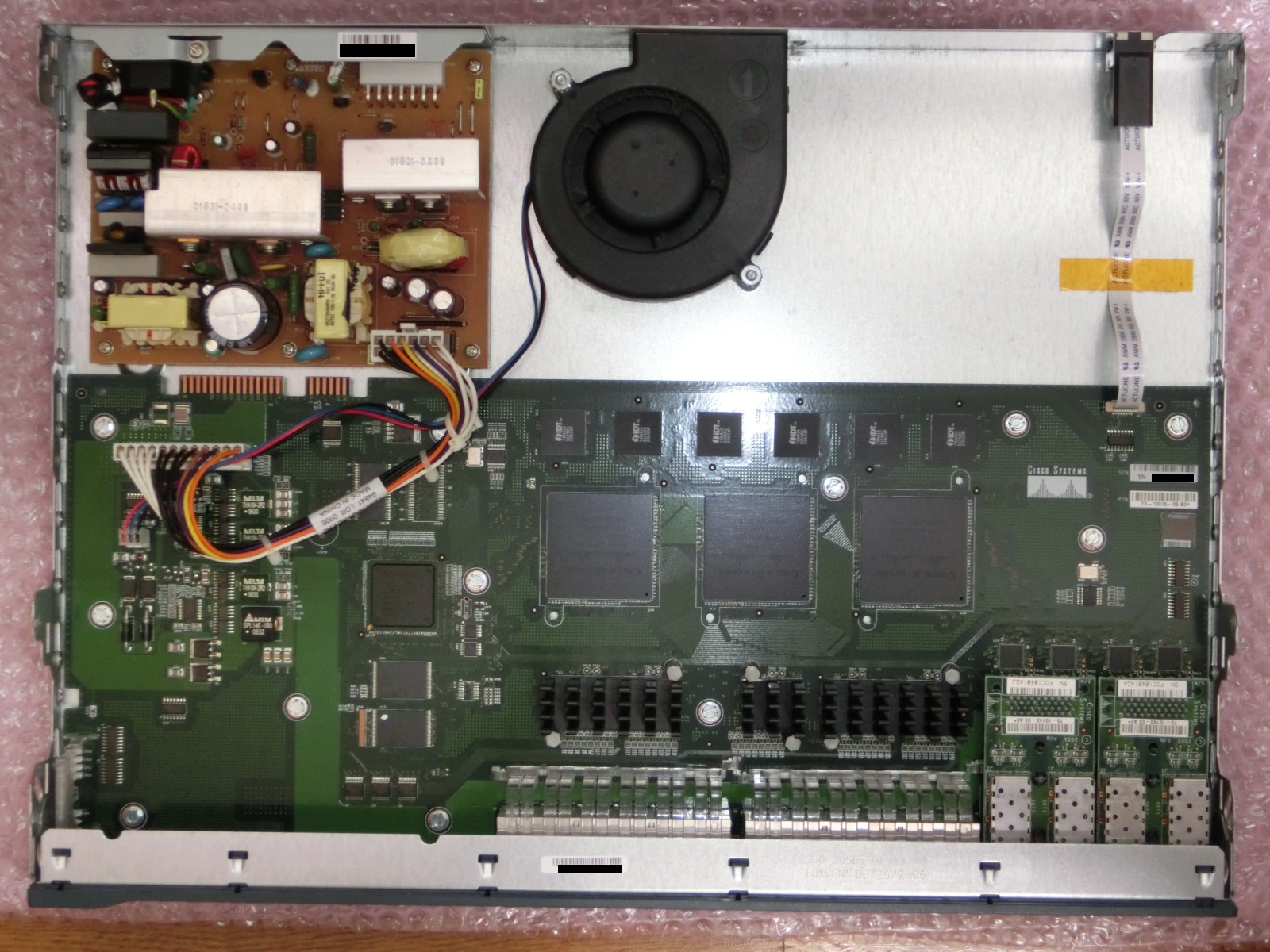

お待ちかねの、分解コーナー

毎度のごとく側面のラックイヤー・筐体止め・背面のスライド止めを外して、いざ開梱。

いつぞやの2970Gと同じく、ブロアーファンを搭載。

通常は交換する事は難しいが、秋葉原のTSUKUMOで売っていたブロアーファンなら交換出来るかも?

それすら面倒なら、4cmファンをネチョ固定するか、

12cmファンの側面を切り取る事で似たような物を自作する事が可能。

ただ、2960Gの場合は標準搭載のファンでも結構静かなので、

今回は標準ファンをそのまま使い続ける事にした。

基板を見ると、コンデンサーが殆ど無い事に驚く。

多分、デジタルチップ化したからいらなくなったとかだろう。

メインチップはCisco製のギガ物を使用。まぁ、Catalystだし…

ヒートシンクが乗っている所にもチップがあるのだが、面倒なので型番未確認

多分、NICとかH/W処理用のチップとかだろう。

………

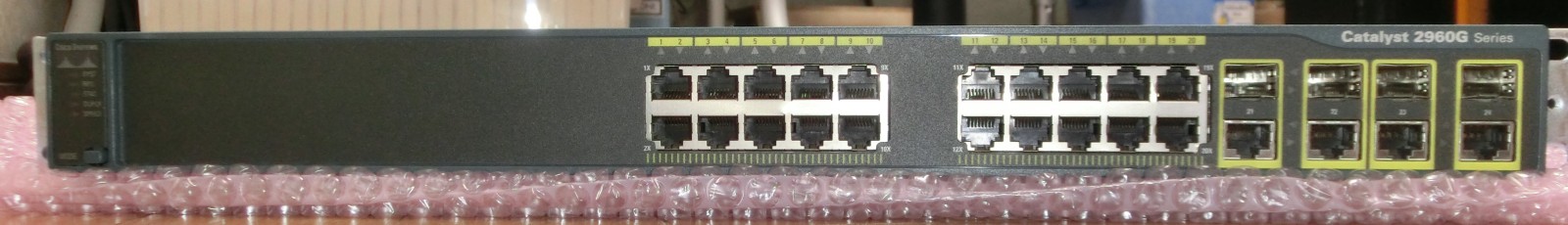

そんなこんなで、やっとCatalyst2950を退役させて、

Catalyst2960Gに新任させる事が出来た。

|

Before (Catalyst2950)

|

After (Catalyst2960G)

|

|

|

うむ。外見はほぼ変わらん…

今までは、Catalystのアップリンクをtrunk化していたのだが、

今回の入れ替えでtrunkからvlan専属に変更もした。

で、それでもあぶれてしまったvlanには、2台をE/C接続した上で、

allowdで延伸引き延ばしをやってみた。

まだ、稼働させてから半日程度なので未知数な所も多いのだが、

一番ボトルネックになっていた、サーバへの接続箇所を増強出来たので満足。

残るのは、ルータのギガビット化だが、Ciscoでギガで安い物はほぼ無いので、

ルータ交換は時間と金がかかりそうだ(´・ω:;.:…

狙い目としては892J辺りだが、892J買う位なら1812Jで頑張った方が遊べるので、

暫くこのままな気もしてきた。

まぁ、ルータの限界を感じ始めたら、その時にまた考えればいいか。

« 続きを隠す

2015年05月23日(土) - 20:04 | カテゴリ:

PC

あー、また発見されたのかー(´;ω;`)

Logjam: How Diffie-Hellman Fails in Practices

ITmedia: TLSに脆弱性

今回の脆弱性はFreakと同じ感じな、DH鍵交換処理に起因する物。

DHE_EXPORTを使用しているサーバで脆弱性を突くと、

暗号強度を512bitに下げられるという代物。

そして、影響範囲は大きくHTTPサーバ・SMTPサーバとTLSをサポートする物は軒並み該当し、

Webブラウザやメーラーなども影響してしまう。

対応するには、ソフトのアップデートや、DHE_EXPORTをdisableにしてしまう事が有功。

また、自鯖が影響を受けないかとか、Webブラウザが大丈夫なのかとかは

下のサイトでチェックする事が可能。

Logjam: PFS Deployment Guide

KeyCDN: TLS Logjam Check

PCの性能向上によって、昔の企画が脆弱な物へと格落ちしてしまうのは仕方ないか…

今年もセキュリティ面で賑やかになりそうだ(>'A`)>