2024年02月03日(土) - 21:25 | カテゴリ:

Linux

最近はProxmoxばかり弄っていたので、

iSCSIデータストアとして利用しているNASを放置していた。

時間が無くて年始メンテが出来なかった事もあり、比較的時間がある今の内に弄る事にした。

適用していなかったパッチを当たる所からスタートして、

最終的にオブジェクトストレージの整理も実施予定。

10Gbps×2本で直結しつつiSCSIをマルチパスにして冗長化すれば無停止メンテが可能だが、

ストレージは出来る限りシンプルにしたいので現状構成を維持する方針。

というのも大昔にGluster FSを弄っていた時期もあったが、

使いこなすには潤沢なサーバリソースとスキルが必要となり趣味には適さないと没にした事がある。

その時、特に思ったのがストレージがトラブると全体に派生するので非常に面倒になる事。

今は消したらマズいデータもあるのでストレージだけは安定重視でメンテせねば。

2024年01月27日(土) - 19:03 | カテゴリ:

Linux

自宅鯖はLinux KVMをメインに利用して、Hyper-Vも併用する構成で使っている。

KVMの方は以前から利用しているIBM KimchiとProxmox VEの二種類を動かしており、

今回はProxmox VEをバージョン7からバージョン8にアップグレードしてみた。

アップグレード自体は公式サイトに書かれている手順に従えば出来たが、

クラスタ構成にしているのとネットワークの管理にOpen vSwitchを使っているからか、

該当するパッケージをアップグレードする際にSSHが切れてしまい、

SSH越しのアップグレードが停止してしまった。

最終的にProxmox実機に直接ログインしてアップグレードを行い、

影響を出さずにOpen vSwitchのアップグレードも出来た。

クラスタ構成がアップグレードに影響しないかが心配だったが、

逆にクラスタを組んでいる事でProxmoxの設定も自動修復されるのが楽だった。

十数台~数十台のクラスタの場合は勝手も変わると思うが、

数台規模ならクラスタの方が楽になった。

現時点で正常稼働はしているが、

この記事を書いた後に負荷テストも追加して落ちない事も確認予定。

クラスタと聞くと以前構築したGlusterFSの難易度に即やめた記憶もあるが、

OSSとは言ってもパッケージとしてメンテナンスされている物は楽と実感した。

2023年12月02日(土) - 21:48 | カテゴリ:

Linux

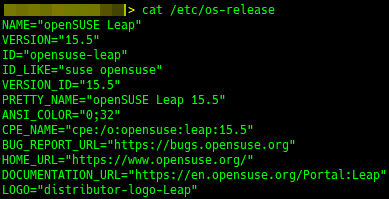

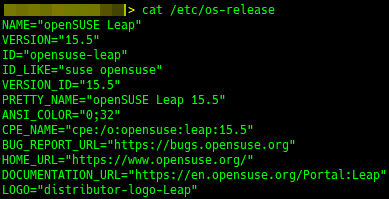

11月に入ってから自宅鯖のopenSUSEをアップグレードしていたが、

無事に全台のアップグレードをEOLまでに実施できた。

今回は15.4から15.5にそのままアップグレードを実施した。

作業手順はopenSUSE公式が公開している下記手順に準拠して実施。

厳密にはパッケージが変更となる物もあるので、インプレースアップグレードに近い。

パッケージ管理で導入したアプリケーションはそのまま動いたが、

ソースコードからビルドしている物は起動しなかったのでリビルドで対応した。

他のOSでも同様のアップグレードを過去に実施してきており、

中にはOS自体が起動しなくなるパターンもあったが、

今回のアップグレードは予定通りすんなり終わった方と言える。

コレで1年間はこのまま利用可能となった。

普段はRHEL系OSを利用しているが、責任負わずチャレンジが出来るのが自宅鯖の醍醐味なので、

基盤サーバとして今後も頑張ってもらわねば。