2018年11月03日(土) - 19:00 | カテゴリ:

Linux

通信先管理とWiFi環境からのWeb通信ログを取る為に、

ns-labではProxyを構築してあったりする。

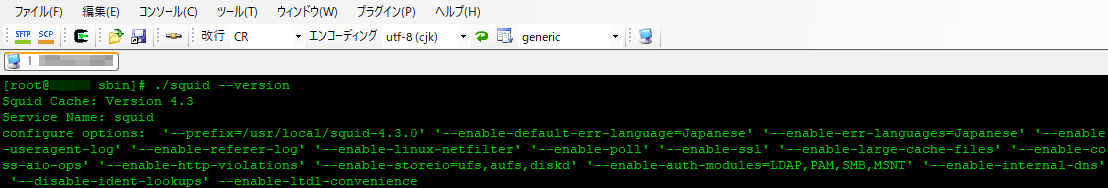

Proxyには皆さんご存じのSquidを利用しているのだが、

アップグレードが面倒でstableのv3.5を使い続けていた。

ただ、先日辺りからv4.0系もstableになったと話を聞いたので、

10月末にSquid v4.3にアップグレードをしてみた。

ちなみに、11/03現在の最新バージョンはv4.4だったりするが未テストなので割愛(´・ω・`)

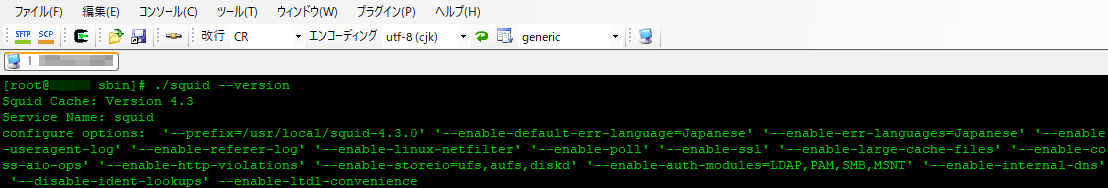

パッケージで入れるとバージョンが低いので、ソースコードを独自ビルド。

オプションは、ほぼv3.5の物を使い回す事が出来た。

Proxyネタと言えば、DigiLoogでも過去に何回か取り扱っていたりする。

直近でSquid v4.0系に関係ありそうなのが下の通り。まずはコレらが解消しているか確認してみた。

結論としては、両方とも解消していたヽ(´ー`)ノ

Squid自体のパラメータ変更は、アップグレードによるエラー回避以外はやっていないので、

単にSquidの処理が最適化されたのかもしれない。

Squid v4.0系はまだ枯れていない所がありそうだが、大体の機能については完成した感があった。

まだまだProxyは必要になると思うので、時間を見つけて実動作テストを続けていこうと思う。

« 続きを隠す

2018年10月13日(土) - 14:58 | カテゴリ:

Linux

自鯖の”ns-lab BB”の全サーバ&全NW機器は、メイン監視としてzabbixを利用している。

先日、Zabbix 4.0がリリースとなった事を知った為、自鯖の監視システムも4.0にアップグレードしてみた。

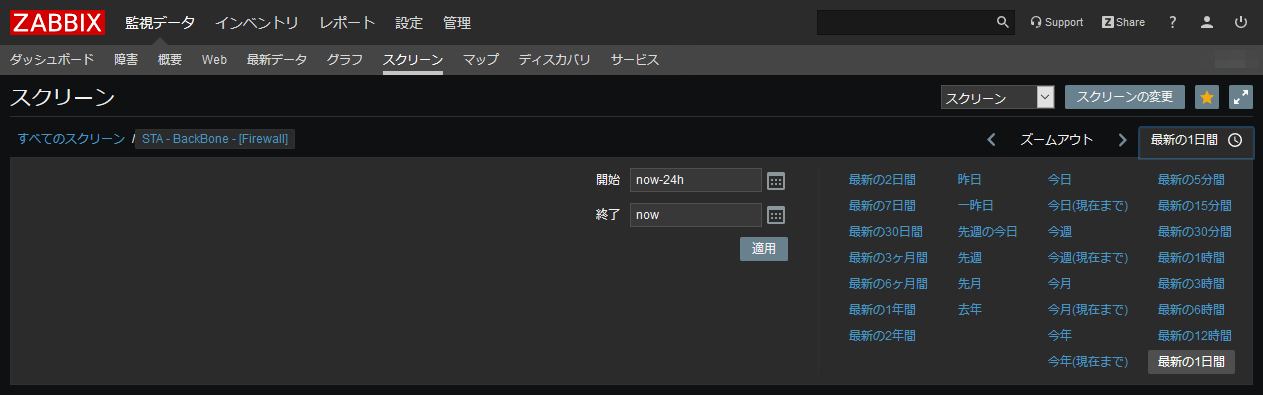

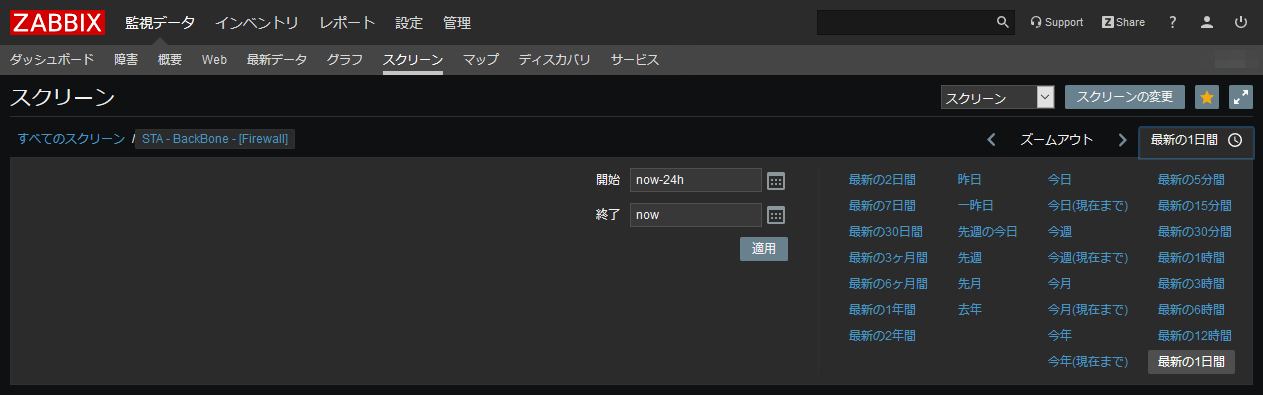

実際に使っているzabbixの画面。画面を確認する為にわざとエラーを出してみた。

アップグレードしたのは先週なので1週間は継続利用している状況。

特に問題は発生しておらず、普通に使う事が出来ている。

また、4.0にアップグレードするにあたり、VPSに構築しているZabbix Proxyと、

全サーバのZabbix Agentもアップグレードを実施した。

初回アップグレード時のみ、データを蓄積するMySQLの最適化が走るのが通例だが、

毎度の如くコレが一番時間かかった。

環境にもよると思うが、目安として2GBのDBを最適化するのに5分必要だった。

………

細かい所を見ると色々変わっているのだが、3.4系と4.0系で大きく変わったのが次の2点。

- グラフ表示時のタイムバーが選択式に変更

- トリガー条件式の作成画面が整理された

今まではタイムバーだった所が選択式に変更された。

コレに伴い、グラフ表示時の処理が効率化され早く表示出来るようになったらしい。

最初は『タイムバー便利だったのに(´・ω・`)』と残念に思っていたのだが、

結局使うのは「最新の1日間」ぐらいしか無いので、慣れの問題だと思う。

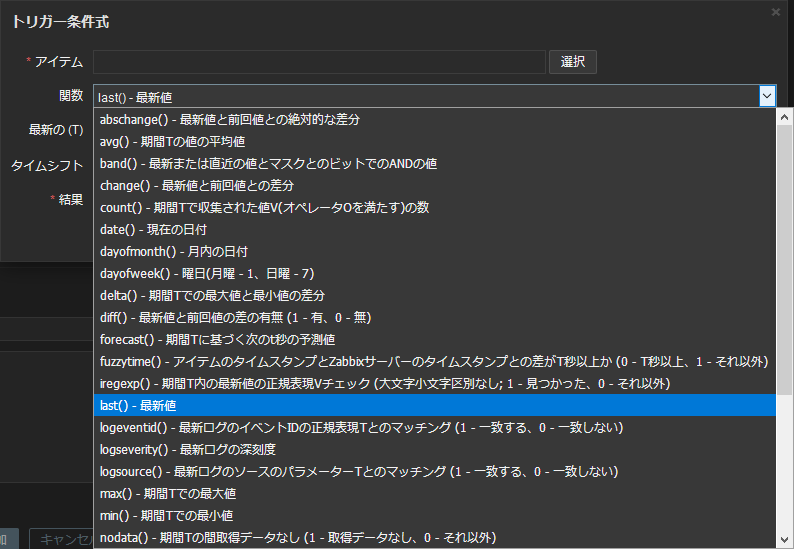

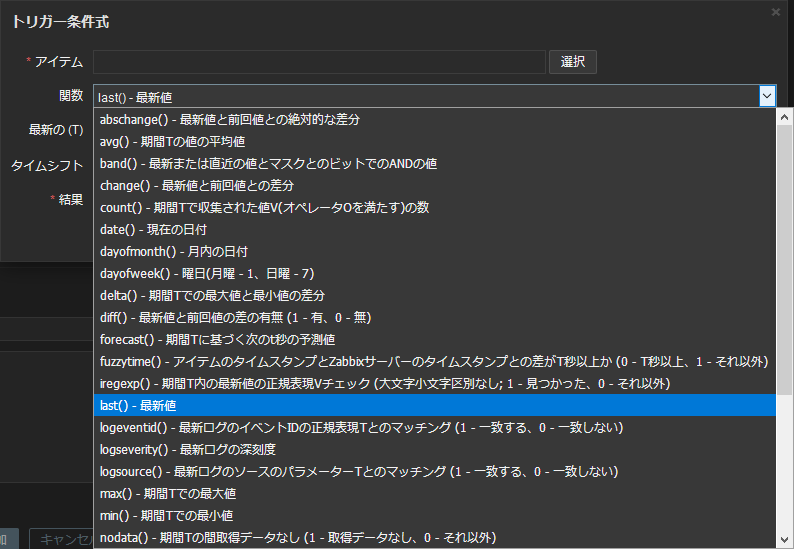

トリガー条件式については、内容が整理されて設定をつくりやすくなった。

今まではカテゴリーで分別されていた物が、関数として組める様になったのと、

最新トリガー・実行結果を想定しながら組み込めるのはありがたかった。

………

まだ出たばかりのバージョンではあるが、余程細かい事をやっていなければ、

Zabbix 4.0に上げる事をオススメする。

何より、グラフ表示時の動作が軽くなる事だけでもアップグレードをする価値がある。

また、Zabbix 4.0ではPrometheusのエージェントから直接監視データを受け付ける事も出来るらしい。

“ns-lab BB”でPrometheusを運用していないのでテスト出来ないが、

どの程度の事が興味あるので少しずつ調査しようと思う。

« 続きを隠す

2018年09月17日(月) - 19:23 | カテゴリ:

Linux

夏前からルータやら仮想鯖ホスト1・3号機は掃除していたのだが、

仮想鯖ホスト2号機だけ手つかずの状態だった。

『連休最後の日、暇だから掃除するか~』と思いながら仮想ゲストサーバを落としていた所、

偶然にもNICがリアルタイムでご臨終し、ホスト機自体がKernelPanicになって再起動した…

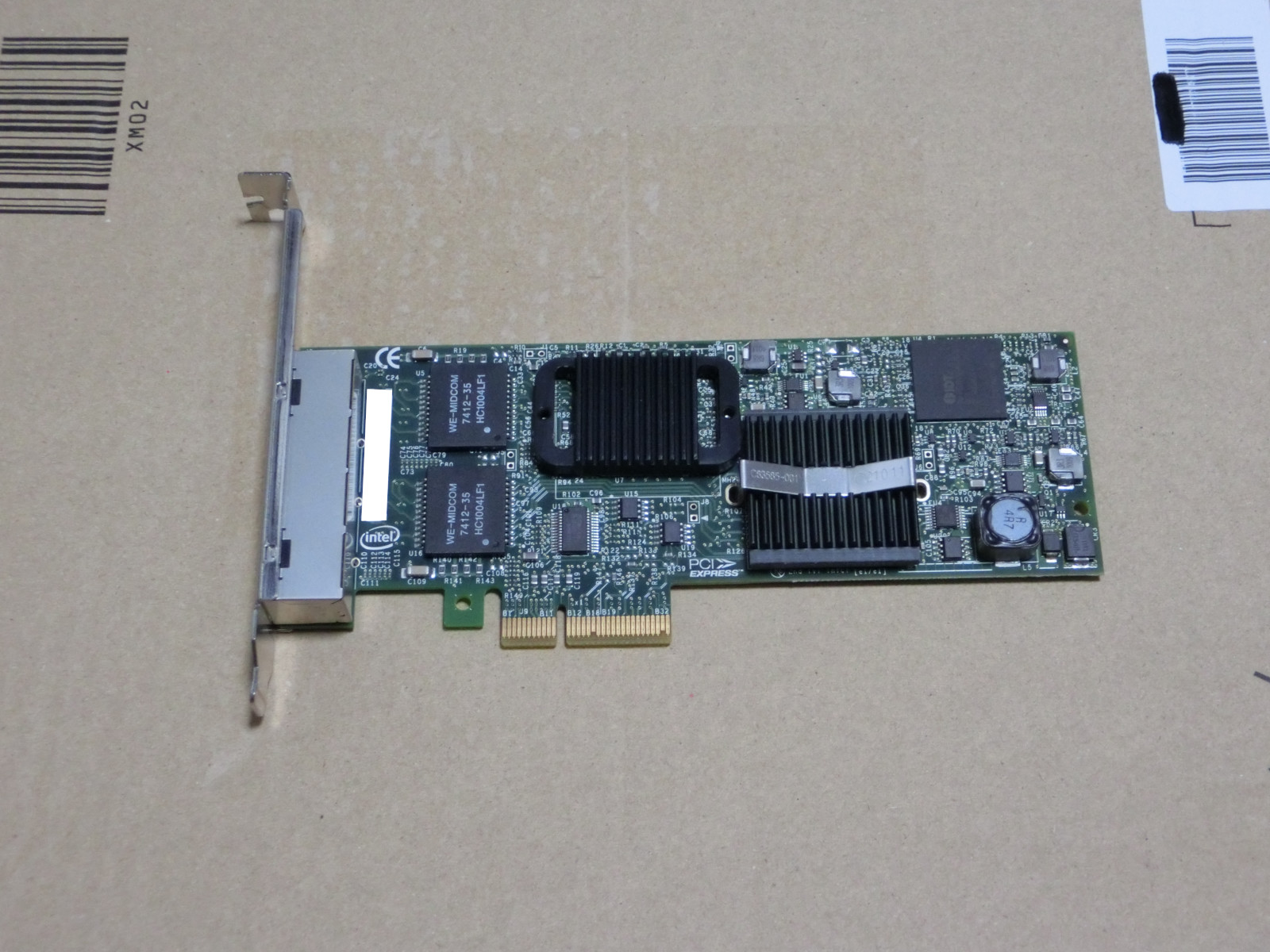

という事で、スペアで確保していた4ポートNICに交換した。

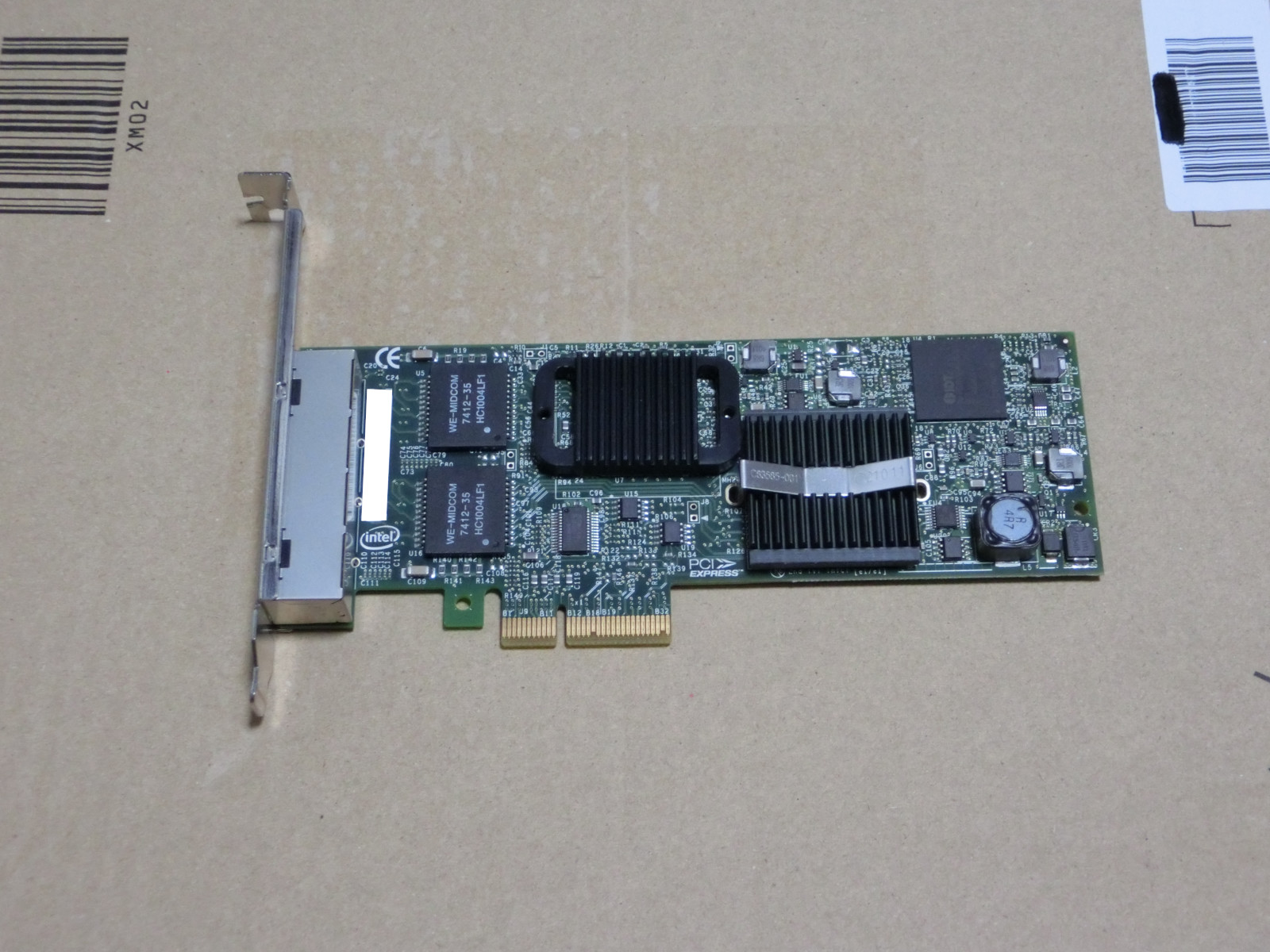

今回壊れたNICがコチラ。ちなみに、換装したスペアNICも同型番を利用。

自鯖ホスト2号機を構築してから今まで、24h/365dでデータを転送し続けてくれた事に感謝。

大容量データをLAN内送受信にも使っていたので、10TB以上はデータ転送している筈。

余談だが今回のスペアNICは、仮想鯖ホスト1号機のNICが故障した際に追加購入していた物。

1号機のNICがご臨終した時、権威DNSサーバが操作できなかったり、

メール配送に支障が出たので『NICのスペアを確保しとくか』と取っておいて良かった (`・ω・´)

壊れた状況としては、NICのLEDでは正常にLinkUPしているのだが、

OSからは何をやってもデバイスが見れない状態になった。

本職のIT屋ならもう少し切り分けしつつ故障箇所を特定するが、

今回は状況からNIC故障が濃厚だったので、緊急で自鯖のNIC交換に踏み切った。

結果、ホスト鯖を起動させたら交換したNICで普通に起動。

MACアドレスとKVMゲスト用の仮想NIC(ブリッジ)紐付けをやり直し、

3時間程でサーバを復旧させる事が出来た。

………

普通の家庭ならスペアNICは持っていないだろうが、

曲がりなりにも自鯖管理している「逸般の誤家庭」なので持っといて良かった。

ただ、これでスペアNICが無くなってしまったので買っておかなければ。

今まで、ドライバと使い安さでIntel PRO/1000VT(OEM版)を買っていたが、

近頃は新品NICも安くなってきたので、新品購入するのも良いかもしれない。

その辺りは秋葉原を彷徨きつつ良い物が無いか探してから考えようと思う。

« 続きを隠す